Организационные меры при проведении совещаний

Содержание:

ВВЕДЕНИЕ

Актуальность темы исследования. Информационная безопасность – это стратегический инструмент развития бизнеса для большинства современных компаний. Потребности бизнеса в защите конфиденциальной информации, IT-инфраструктуры и бизнеса в целом растут пропорционально росту угроз безопасности и киберпреступности.

Один из источников значимой информации компании - это совещания, где представляются материалы по планам и результатам работы. Наличие большого числа людей и значительные размеры помещений ставят перед организациями задачу сохранения коммерческой тайны.

С развитием рыночных отношений, большинство средств, ранее находившихся под контролем спецслужб, стали доступными для частного сектора и вопрос их получения связан только с рыночной стоимостью и умением их использовать.

Защита информации при проведении совещаний с участием представителей сторонних компаний имеет актуальную важность и основные задачи для обеспечения информационной безопасности - это своевременная локализация и выявление возможных технических каналов утечки информации.

В нынешних условиях информация играет существенную роль, не только процессе экономического развития, но и в ходе конкурентной борьбы на внешнем и внутреннем рынках.

Развитие предприятий и успешное функционирование с каждым годом все сильнее зависит от совершенствования их деятельности в сфере обеспечения информационной безопасности в области бизнеса, предпринимательства и производства.

В зависимости от способов использования информации, она может представлять собой услугу, сырье или товар и, в следствии правильного использования, способствует какой-либо материальной выгоде для ее владельца.

В связи с этим, любой собственник информации пытается сохранить ее в тайне, формируя для этих целей систему защиты от несанкционированного доступа от злоумышленников. Злоумышленником, может являться лицо или компания, заинтересованная в получении возможности скрытого доступа к конфиденциальной информации, предпринимающие попытку такого доступа или совершившие его.

Таким образом, цель написания данной курсовой работы – исследовать основные проблемы защиты информации в деятельности современной организации.

Для достижения поставленной цели нам необходимо решить задачи следующего порядка:

- изучить основные теоретико-методологические аспекты по теме исследования: понятие, сущность и определение безопасности и защиты информации на предприятии;

- рассмотреть основные потенциальные угрозы безопасности и каналы утечки информации;

- провести анализ основных способов и мер по защите информации при проведении совещаний в целом;

- исследовать вопрос защита от утечки по акустическим и электромагнитным каналам;

- сделать основные выводы и дать заключение по теме исследования.

Теоретико-методологические аспекты по теме исследования: характеристика проблемной ситуации

Безопасность и защита информации на предприятии: понятие, сущность, определение

Защите в организации подлежат:

- Помещения. В главной степени закрытию подлежат помещения, где находятся ресурсы (материальные, людские, информационные), порча, потеря разглашение или модификация которых может повлиять на полную или частичную остановку производственного цикла, являющейся основной статьей получения доходов компании. К закрываемым помещениям относят дополнительно те, где есть ценности, потеря каких негативно отразится на основном производстве, но и не приведет к фатальным последствиям, и помещения, в которых находится оборудование, трудновосполнимое или имюещее высокую цену;

- Группы лиц. Классически выделяются три основные группы лиц - это сотрудники компании, посетители и злоумышленники (которые могут быть и теми, и другими). Довольно часто выделяется большее количество групп лиц, к примеру, происходит деление работников на «командную группу» и «рядовых рабочих», постоянных и временных работников, а посетителей делят на постоянных, разовых и временных;

- Угрозы. Дальнейший этап работы - это анализ всевозможных угроз. Даже поверхностная оценка может позволить найти меры, необходимые к выполнению для обеспечения безопасности, и произвести оценку (сравнительно со стоимостью защищенных ценностей) затрат, которые можно понести. Обычно, каждому помещению (вход, туалет, приемная, бухгалтерия, склад, АСУ, кабинет руководителя, производственная площадка, и т.д.) присваиваются потенциальные угрозы (воровство внешнее либо внутреннее, хулиганство, установка прослушивания, доступ к вычислительному средству, доступ к информации, архиву, вывод из строя оборудования и техники и т.д.). [2]

По содержательной части защита информации рассматривается как: предупреждение несанкционированного доступа к информации; создание условий, ограничивающих распространение информации; ограждение права собственника на владение и распоряжение информацией; предотвращение утечки, хищения, утраты, несанкционированного уничтожения, копирования, модификации, искажения, блокирования, разглашения информации, несанкционированных и непреднамеренных воздействий на нее; сохранение полноты, надежности, целостности, достоверности, конфиденциальности информации и т.д.

Методологической основой для раскрытия сущности и определения понятия защиты информации должно быть определение понятия защита в целом, безотносительно к предмету защиты. Под информационной безопасностью мы будем понимать защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести неприемлемый ущерб субъектам информационных отношений, в том числе владельцам и пользователям информации и поддерживающей инфраструктуры. Защита информации – это комплекс мероприятий, направленных на обеспечение информационной безопасности.

По ГОСТу Р 50922-96, защитой информации является деятельность, которая направлена на ликвидацию утечки защищаемой информации, от непреднамеренных и несанкционированных действий на защищаемую информацию и средства. [3]

Потенциальные угрозы безопасности и каналы утечки информации

Уровень угроз и виды безопасности информации в комнате для совещаний зависят от архитектуры строительной конструкции и расположения зала, от формы предоставления информации в процессе проведения совещаний и типа радиоаппаратуры и электроаппаратуры, размещенной в комнате. В связи с этим, для выявления угроз нужно рассмотреть пространственную и структурную модели комнат. Структурная модель определяет состав основных элементов помещения, которые влияют на безопасность информации: окна, двери, толщина перекрытий и стен, электронные устройства и радиоустройства, телефонные и иные линии связи, кабель электропитания и так далее. Пространственная модель определяет расположение зала на этаже, в коридоре, направленность окон по отношению к внешним возможным местам нахождения технических средств злоумышленника. [4]

Источник информации в процессе проведении совещания - это выступающие граждане, материалы для совещания, документы, модели, плакаты. Базовая часть информации в процессе совещании передается при помощи человеческой речи, источники такой информации - это сотрудники как рассматриваемой, так и сторонней компании, одним словом люди. Речевая информация - это то, что озвучивается участником совещания (обсуждение, замечание, ремарка). Речевая информация содержит в себе базовую смысловую нагрузку, из-за того, что является прямым выражением мысли человека.

Источником речевой информации в помещении совещания компании может являться: непосредственная речь участника заседания; люди, речь которых предварительно записывается и воспроизводится с помощью технических средств. Звуковая волна распространяется одинаково в разные стороны от источника звука и заполняет весь объем комнаты.

Защита информации в процессе проведения совещания при участии представителей других компаний имеет ряд особенностей, которые вызваны следующими факторами:

- большой ущерб от утечки информации по комплексным работам, в деятельности которых участвуют разные компании;

- присутствие на совещании, включая представителей исполнителя и заказчика, с различным отношением к требованию по обеспечению защиты информации;

- стремление части сотрудников других компаний в регистрации информации, не исключая возможность аудиозаписи на диктофон, для последующего анализа для информирования о ходе и результатах совещания своему руководству;

- стремление части сотрудников других компаний связаться с руководством в процессе совещания с целью проведения оперативных мероприятий;

- выполнение участниками совещания агентурных миссий;

- высокий уровень обобщения и концентрации закрытой информации в докладе участников, которые отображаются на плакатах и документах, расположенных на столе;

- большая продолжительность совещания при сравнении с обсуждением внутренних вопросов основной компании;

- совещание, как факт и состав участников совещания - это информативный демаскирующий признак процесса исполнения комплексной работы.

Возможность утечки информации на совещании зависят от большого числа факторов, основные из них это: возможность создания злоумышленником канала утечки информации; условие обеспечения разведывательных контактов в рамках определенного канала для утечки информации. Каналом утечки конфиденциальной информации является физический путь от источника конфиденциальной информации к злоумышленнику, при помощи которого возможна реализация несанкционированного доступа к ограниченной информации. Для формирования канала утечки информации нужны определенные, пространственные, временные и энергетические условия и технические соответствующие средства фиксации и восприятия информации.

В виде основных угроз безопасности информации в процессе проведения совещания являются: несанкционированная запись и подслушивание речевой информации при помощи закладных устройств, системы лазерного подслушивания, стетоскопа, диктофона; регистрация на внутренней территории при помощи радиомикрофона участниками, которые выполняют агентурное задание; перехват электромагнитного излучения в процессе работы электроприборов и звукозаписывающих устройств. Утечка звуковой информации может быть осуществлена через окна, стены, дверь, пол, батареи, потолок. Источником опасных сигналов в радиоволнах или в электрических сигналах могут являться звукозаписывающие и звукоусилительные средства, оповещатели охранной сигнализации, разные бытовые приборы, которые размещены в помещении для совещаний.

Наличие специалистов другой компании увеличивает возможность появления дополнительного канала утечки информации, другими словами злоумышленник сможет получить данные о том, что происходит на совещании при помощи найма кого-то из числа присутствующих на совещании компании. Большая доля информации на совещании предоставлена в качестве речевой информации. Речь, которая вызывает акустические сигналы, является механическим колебанием воздушной среды, где распространяются во все стороны одинаково от источника звука.

При попадании на твердые поверхности в помещении, колебания преобразуются в вибрационные сигналы, оставаясь по своей структуре механическими они распространяются по физическим конструкциям помещения на значимые расстояния. Это позволяет злоумышленнику заполучить информацию, которая передается не только акустическими звуковыми волнами, но и структурными звуками. В акустическом канале следует выделить следующие возможности распространения акустической волны: несущие стены, воздушная среда комнаты, тонкие стены между помещением для совещания и иными кабинетами, вентиляционный воздуховод, дверь.

Структурный звук имеет возможность распространяться и через дверные коробки, перегородки, стены, оконные рамы, по трубопроводу и коробу вентиляции. Угрозой безопасности речевой информации также является подслушивание: подслушивание с помощью технических средств и непосредственное подслушивание. Эти варианты можно разделить на:

- непосредственное подслушивание злоумышленником включает: а) подслушивание с запоминанием; б) подслушивание с записью. подслушивание с помощью технических средств содержит: а) подслушивание при помощи приема структурного звука, который распространяется в трубах и конструкциях помещения; б) подслушивание с помощью закладных акустических устройств; в) перехват опасного сигнала технических средств; г) подслушивание при помощи лазерной системы подслушивания.

В процессе подслушивания напрямую злоумышленниками акустические каналы, которые распространяются по помещению и через окна, вентиляцию, двери, воспринимаются слуховой системой злоумышленников. В таком случае могут быть следующие варианты подслушивания в процессе проведения совещания: через дверь; через окно (если оно закрыто неплотно); через вентиляцию.

Также нужно выделить вариант, в котором злоумышленник - это участник совещания. В такой ситуации очень сложно найти адекватное решение проблемы, из-за того, что в случае, если злоумышленник не использует специальную аппаратуру, нет возможности обвинить его в преступлениях. Следовательно, при определении списка участников совещания, сотрудники, которые его составляют, обязаны досконально проверять кандидатуру всех участников с учетом его личных качеств. При прямом подслушивании злоумышленник может вести регистрацию подслушиваемой информации.

Такой вариант может быть выполнен при помощи простой записи на бумагу, при размещении злоумышленника в соседнем помещении.

Осуществление подслушивания напрямую через дверь является более сложной задачей, из-за того, что в рабочее время в коридорах могут быть охрана и сотрудники, а такое поведение, привлечет внимание, даже, при условии, что злоумышленник - это сотрудник компании.

В том случае, когда злоумышленник участник совещания, осуществление определенных записей невозможно, из-за того, что все участники видят друг друга, и, когда обсуждается конфиденциальная информация, участников заранее предупреждают о запрете делать записи в процессе совещания.

Данные обстоятельства делают задачи сложнее и ужесточают требования к защите информации, главным образом по «чистке» комнаты перед совещанием, по предотвращению утечки информации в процессе совещания по разным каналам.

Мероприятия по защите информации при проведении совещаний при участии представителей других компаний носят очень важный характер, и служба безопасности основной компании должна проводить данные мероприятия в полном объеме. [5]

В акустическом канале утечки информации содержится три составляющих: источник опасного сигнала; физическая среда распространения источник (вода, земля, воздух, строительные и иные конструкции); техническое средство приема источник, который определяет физический путь, по какому злоумышленники обеспечивают несанкционированное получение информации.

Нужно отметить, что средство перехвата акустической информации, которое дано природой — это человеческое ухо, а его возможности можно значимо улучшить при помощи разных решений и технических средств.

Появление акустического канала утечки информации может обуславливаться физическими полями, которые сопровождают деятельность объекта либо специально созданы злоумышленником:

- обсуждение, передача и обработка информации напрямую связана с появлением соответствующего физического поля (акустического, гидроакустического, электромагнитного, магнитного) и сред, являющихся источником утечки информации, включая конфиденциальной. В этом случае информация может перехватываться как напрямую из данного сопровождающего поля, так и через поля, которые сопровождают работу иных сред, не создающих конфиденциальной информации, а на элементы которых влияют поля от сред, содержащих конфиденциальную информацию;

- акустический канал утечки информации может сформироваться злоумышленником при помощи использования технических устройств, которые позволяют преобразовать конфиденциальную информацию в условия оптимальные ее передачи с объекта.

К примеру, радио закладные устройства могут преобразовывать акустическую конфиденциальную информацию в диапазон радиоволны и значимо повысить дальность передачи информации;

- доступ к конфиденциальной информации может осуществляться при помощи съема данной информации в отражающем сигнале. В таком случае выбор параметра облучаемого сигнала (частота, мощность, вид модуляции) злоумышленник определяет, согласно условиям оптимального получения нужной информации;

- информация об объекте может получаться при помощи излучения и оценки информации о влиянии объекта на физические окружающие поля и среды. При этом источник информации это, к примеру, динамика состояния физических полей (магнитных, электромагнитных и др.), которые окружают объекты при его движении.

В энергетическом условии приема опасного сигнала в некоторых случаях учитываются условия взаимного размещения технического средства приема информации и источника конфиденциальной информации, к примеру, несовпадение или совпадение максимума диаграмм направления технического средства и антенных устройств источника, совпадение поляризаций и так далее. Учитывая физические особенности акустической волны в виде волны механической, количество типов канала утечки информации может быть совершенно разнообразным. Относительно акустического сигнала можно рассмотреть другие каналы утечки информации:

- утечка акустической информации воздушными волнами;

- утечка акустической информации структурными волнами;

- утечка акустической информации с применением облучающего сигнала;

- утечка акустической информации при помощи акустоэлектрического преобразователя;

- утечка акустической информации закладным устройством.

Утечка акустического информационного сигнала может быть осуществлена при помощи воздушных акустических волн. В таком случае как техническое средство перехвата может использоваться микрофон, человеческое ухо, катушка индуктивности, направленный микрофон. Перехват волны, которая преобразована из воздушной волны в вибрационную, может осуществляться напрямую с несущих конструкций (стена, труба, окно и так далее) стетоскопом. Учитывая особенности воздействия звуковой волны в качестве механической, может использоваться канал утечки информации при помощи облучающего сигнала. В таком случае, злоумышленник «освещает» тонкую перегородку (окна, лампочки и т. п.) сигналом лазера либо высокочастотным генератором.

Отраженный сигнал, в таком случае, будет промодулирован механическим колебанием тонкой перегородки, в полной мере воспроизводящим информационный акустический сигнал, который воздействует на данную тонкую перегородку. Также утечка акустической информации происходит из-за влияния акустических сигналов на катушку индуктивности, элемент телефонного аппарата, вторичные часы и т. п. В таком случае, сигнал, преобразованный в информационный акустический электрический сигнал, может быть распространен на большое расстояние. Акустический информационный сигнал может перехватываться закладным устройством и передаваться злоумышленнику.

Каждый из каналов утечки информации разнообразен по физическим основам создания, и для его уничтожения, следовательно, для защиты источника, нужно нарушение временных и энергетических условий жизни канала утечки при помощи использования разных по физическому принципу средств защиты. [5]

Передача информации по радиоканалу осуществляется с помощью различного вида «жучков», которые позволяют оперативно взять на контроль интересующую зону. Ими могут быть, и достаточно простые приборы (к примеру, миниатюрный передатчик), и достаточно сложные, которые включают в себя устройство дистанционного включения, устройство накопления информации, устройство передачи сведений в сжатом формате и недлинными сериями, устройство системы шифрования и т.д.

«Жучок» приспосабливают для носки на теле, а также на одежде, маскируют под предмет обихода. Время работы данных приборов от получаса до 25 лет с расстоянием передачи от 15 метров до 10 километров.

Передача информации по проводным коммуникациям. Для передачи полученной информации в низкочастотных или высокочастотных режимах применяют существующие проводные коммуникации (электросеть, телефон, охранная пожарная сигнализация). Определенное устройство производит сбор акустической информации, преобразовывает информацию и передает по существующим проводным коммуникациям.

Высокочастотное навязывание. Достаточно экзотический способ, так как требует высококачественной аппаратуры и опытного специалиста. Но несмотря на свою сложность он имеет одно главное преимущество - нет необходимости предварительно попадать в помещение, которое интересно, и что-то там располагать. Нужно только произвести подключение к телефонной линии генератора частоты, а после принять «отраженный» от телефона промоделированный ведущимся разговором в комнате сигнал.

Снятие информации происходит как правило в двух случаях: в процессе подготовки к определенным серьезным действиям и в целях наблюдения за объектом. В связи с этим даже не прямые признаки снятия информации должны будут насторожить - это сигнал, который требует оперативного противодействия. При обнаружении некого устройство, нужно при помощи экспертов определить его технические характеристики. Данный момент позволит, хотя бы приблизительно, узнать, на каком расстоянии был злоумышленник, насколько долго он снимал информацию (исходя из этого, какая конкретная информация могла быть им получена), каков интерес заказчика (по ориентировочной стоимости устройства).

Может быть, на устройстве даже сохранились отпечатки пальцев. При грамотном извлечении закладного устройства, впоследствии это устройство можно использовать как доказательство либо же начать оперативную операцию со злоумышленником (осуществление дезинформации). [5]

На текущий момент широко используется множество закладных устройств. Такие устройства перед прослушиванием располагаются в помещении злоумышленниками либо привлеченными к этому действию сотрудниками компании. Эти действия реализуются в процессе проникновения в помещение в тот момент, когда злоумышленник находится один. В виде предлогов здесь может быть - ремонт радиоаппаратуры, уборка помещений и так далее.

Технические средства, которые используются для подслушивания сведений в акустическом канале, классифицируются следующим видом: радиозакладка; различные микрофоны, включая и микрофоны направленные; использование человека, для закрепления диктофона на теле; системы подслушивания при помощи лазера.

Самый распространённый из всех способов несанкционированного получения конфиденциальной информации заключается в применении закладных радиоустройств, или по-простому радиозакладки, в состав которых входят следующие узлы: определяющий зону акустической чувствительности радиозакладки микрофон; радиопередатчик, который определяет скорость работы и дальность действия; источник питания, влияющий на продолжительность работ.

На сегодняшний день есть два вида радиозакладок: радиозакладки, которые чувствительны к действиям звуковых колебаний, данные радиозакладки называются акустические; вторые радиозакладки преобразуют в электрический сигнал колебания, которые возникают под действием механического воздействия или звука в жёстких конструкциях, эти радиозакладки называют контактными или вибрационными.

Установка микрофонных закладок есть сложная задача, потому как комната для переговоров не имеет крупных предметов интерьера где возможно закамуфлировать устройства данного типа, плюс для выполнения этой задачи ещё необходимы такие условия как отсутствие посторонних лиц в комнате и наличие времени. Поэтому более простыми для установки будут радиозакладки, потому как они занимают места, меньше, чем микрофонные, и наличие посторонних лиц не будет являться помехой, ведь радиозакладки можно положить в ящик стола, прикрепить к ножке стула или в щель подвесного потолка, даже цветочный горшок для радиозакладки будет подходящим местом. Один из простых способов - бытовой или специализированный диктофон, которым пользуется злоумышленник. Находясь в совещательной комнате, он включает диктофон во время переговоров. Для исключения таких ситуаций возможно применить личный досмотр участников и их обыск; однако по дипломатическим и эстетическим причинам это не всегда уместно, в связи с этим необходимо использовать средства, которые способны дистанционно обнаружить диктофон, ведь он является источником опасных сигналов. Одной из новой технологией является лазерное подслушивание - лазерный микрофон способен осуществить дистанционное прослушивание по колебаниям оконных стёкол. Эти колебания модулируют луч лазера, который отражается от стекла и попадает на фотоприёмник, преобразующий и декодирующий этот луч при помощи электронных устройств.

Впервые этот способ применили вооружённые американские спецслужбы в 60-х годах прошлого века. Данная аппаратура находится в кейсе с автономным питанием. Звуковые сигналы способны передаваться за пределы переговорной комнаты по трубам и конструкциям сооружения, информация фиксируется стетоскопами. Среди радиоэлектронных средств и систем, являющихся потенциальными источниками опасных сигналов, в комнате для совещаний предусматриваются: звукоизоляция помещений и конференц-зала; средства аудиозаписи; пожарная и охранная сигнализация; все средства электропитания. Выполнение перехвата опасных сигналов происходит с помощью приёмников опасного сигнала, здесь же используются как специальные, так и бытовые приёмники сигналов, а также селективный вольтметр. Узконаправленные микрофоны используются для подслушивания звуковой информации при открытых форточках и/или окнах.

Сегодня есть несколько модификаций микрофонов узконаправленных, которые воспринимают и усиливают звук, исходящий из одного направления, но в тоже время, ослабляющий остальные звуки. Закрытую запись в переговорной комнате производят с помощью миниатюрных автоматических магнитофонов, которые отличаются меньшей скоростью лентопротяжного механизма, в отличии от тех малогабаритных магнитофонов, которые широко используются.

Есть не мало разных способов несанкционированного изъятия информации через звуковые каналы, в связи с этим, перед важными совещаниями, переговорами и прочими важными встречами необходимо тщательно изучать и разрабатывать эффективные меры по блокированию несанкционированного изъятия информации через звуковые каналы. [5]

2 Анализ основных способов и мер по защите информации при проведении совещаний

2.1 Организационные меры при проведении совещаний

Если при проведении совещания участвуют представители иных компаний, то данные встречи проводятся с разрешения директора, который, должен назначить ответственное лицо, которое будет организовывать мероприятие и следить за его проведением. Данное лицо вместе с представителем СБ, а также с представителем технического отдела должен провести те организационные и технические действия, что необходимы для обеспечения сохранности секретности той информации, которая обсуждается в переговорной комнате.

Очерёдность рассмотрения тех вопросов, которые выносятся на обсуждение во время совещания, должна исключать там нахождение третьих лиц, которые не имеют отношение к вопросам, рассматриваемым на совещании. Назначенное директором ответственное лицо должно составлять проекты программ совещаний и вносить в списки всех участников. Данные списки должны содержать фамилии, имена и отчества, а также места их работы, должности, а также те вопросы, в обсуждении которых эти участники принимают участие. На совещание участники допускаются по спискам, в которых значатся данные документа, подтверждающего личность, а также данный оригинал документа должен быть предъявлен участником.

Меры при защите информации при проведении совещаний с участием представителей сторонних организаций направлены на подготовку соответствующего помещения и предотвращение утечки информации из него, с учетом особенностей проводимого совещания. Применяются следующие меры организационного характера:

- проведение визуального осмотра переговорной комнаты с целью обнаружения закладных устройств, данный осмотр проводится согласно систематизированного и тщательного анализа, при осмотре необходимо замечать все, даже на первый взгляд незначительные мелочи, желательно проводить осмотр тому сотруднику службы безопасности, который хорошо знаком с помещением;

- заранее осмотреть все помещения, которые прилегают к переговорной комнате с целью устранения посторонних лиц, способных производить подслушивание по системам вентиляции, через стену со специализированной аппаратурой, либо заранее закрыть все прилегающие к переговорной комнате помещения и следить за тем, чтобы доступ к ним был невозможен;

- чем больше уровень конфиденциальности ожидаемого разговор, тем меньшее количество лиц в нём должно участвовать;

- необходимо до начала совещания ознакомить всех участников данного совещания с положением о коммерческой тайне;

- необходимо исключить вход посторонних лиц во время проведения совещания;

- следует чётко разработать охрану переговорной комнаты во время совещания, также необходимо наблюдать за всем этажом, на котором располагается конференц-зал. При проведении закрытого совещания следует не допускать к комнате никого из сотрудников, и тем более следует обеспечить невозможность доступа на этаж посторонним лицам, потому как находясь рядом с дверью у злоумышленника будет возможность услышать о чём ведётся разговор в переговорной комнате, всё более вероятна утечка информации в момент открытия двери переговорной комнаты, когда участник совещания заходит или выходит из переговорного помещения, потому как в этот момент разборчивость диалогов очень повышается. Помимо этого, есть вероятность, что, выходя или входя, участник совещания закроет дверь не плотно, что также ведёт к улучшению разборчивости речи. В связи с вышесказанным необходим сотрудник, охраняющий двери в переговорной комнате, но здесь следует учитывать, что охранник также может являться злоумышленником, который собирает конфиденциальную информацию поэтому дежурить должен охранник из постоянного штата организации во избежание подслушивания непосредственно охранником;

- если есть возможность провести совещание в нерабочее время, то следует воспользоваться такой возможностью;

- все работы в переговорной комнате, которые к совещанию не относятся, следует проводить в присутствии сотрудника службы безопасности, это касается уборки, ремонта техники, небольшого косметического ремонта и прочее, нахождение сотрудника службы безопасности при вышеперечисленных работах может предотвратить установку подслушивающих устройств как сотрудниками, так и посторонними лицами, такие как: электромонтёр, уборщица, рабочие, и другие;

- по завершении совещания переговорную комнату также следует тщательно осмотреть, закрыть и опечатать;

- всё то время, когда переговорная комната не используется по прямому назначению, она должна быть закрыта и опечатана, данную процедуру проводит ответственное лицо, которое назначил директор. Ключи от переговорного помещения должны передаваться под расписку и находиться в помещении охраны, доступ к ключам регламентируется руководством организации.

Все вышеперечисленные меры не затратны материально, а их чёткое выполнение очень повышает степень защиты конфиденциальной информации, которая обсуждается в переговорной комнате. [6]

2.2 Технические меры по защите информации

Следующие три главных направления включают в себя технические меры по защите информации:

- нахождение, локализация и устранение закладных устройств для прослушивания;

- создание ситуаций, при которых происходит подавление опасных сигналов с речевой информацией с целью исключения утечки конфиденциальной информации;

- применение всех возможных процедур по улучшению звукоизоляции помещения для переговоров.

Преследуя цели недопущения подслушивания при помощи закладных устройств перед рассмотрением тех работ, которые следует провести надо проводить «чистку» помещения, она проводится сотрудниками службы безопасности организации, нецелесообразно приглашать сотрудников специализированных организаций, для вышеназванных целей. Далее переговорная комната опечатывается, допуск посторонних лиц невозможен, либо при острой необходимости это следует делать только с представителем сотрудника службы безопасности организации. Следует провести следующие мероприятия по защите от закладных устройств в переговорной комнате:

- проверять помещение и в рабочее и в нерабочее время на предмет нахождения в переговорной комнате радиозакладок;

- вести оперативную работу по проверке обстановки во время прохождения конфиденциального разговора на случай выявления радиозакладок, которые могут находится и на теле участника переговоров, и в складках его одежды;

- вести оперативную работу по проверке обстановки на случай вновь установленных радиозакладок;

- следует не только выявить наличие закладки, но и установить с точностью её местонахождение, для дальнейшего её изъятия;

- если произошло обнаружение радиозакладки во время конфиденциального разговора, то следует сразу прекратить совещание и начать искать злоумышленника, данная ситуация несомненно создаст неделовую обстановку для участников конфиденциального разговора и вызовет напряжённость у участников и недоверие друг к другу, а также бросит тень на возможно невинного участника совещания.

Данные мероприятия могут насторожить злоумышленника, который может избавиться от закладки. Если это произошло, то следует применить активные меры для защиты пространственного зашумления переговорного помещения; по окончании совещания следует обследовать подозреваемого, применив аппаратуру, которая позволит максимально точно определить место, в котором находится радиозакладка, а также её потенциального обладателя. Переговорную комнату следует защитить с помощью непосредственного обнаружения и устранения радиозакладки, а также необходимо создать активные радиоэлектронные помехи, которые будут в диапазоне частоты закладки. Устранение закладки несложно выполнить в то время, когда совещания не проводятся, иначе, целесообразно использование метода создания активных радиоэлектронных помех, для исключения утечки конфиденциальной информации, которая обсуждается на совещании.

С целью обнаружения работающего диктофона, который спрятан на теле участника конфиденциального разговора, следует применять офисное устройство PRD 018, в комплект которого входит 18 датчиков, расположенные под столешницей стола в переговорной комнате. Устройство PRD 018 локализует местонахождение диктофона, и с точностью показывает обладателя диктофона. Один из способов получения конфиденциальной информации - это окна, злоумышленник может воспользоваться окном для получения звуковой закрытой информации, применив для этого лазерное устройство, снимающее информацию со стекла, а также воспользоваться закладными устройствами и направленным микрофоном, для создания ситуаций, при которых утечка конфиденциальной информации невозможна вышеперечисленными способами следует покрыть окна металлизированной плёнкой, которая защитит участников переговоров от применения подслушивающих устройств. Применение всего комплекса вышеперечисленных технических и организационных мер по защите конфиденциальной информации, обеспечит необходимый уровень защиты звуковой информации, которая озвучивается в переговорной комнате. [7]

2.3 Пассивные способы защиты информации

При проведении совещания уменьшение громкости речи неуместно, поэтому защищая данную информацию необходимо применять звукоизоляцию, звукопоглощение и глушение звука. Звукоизоляция и экранирование относится к пассивным методам защиты конфиденциальной информации. Пассивные способы уменьшают уровень опасных сигналов, активные – повышают уровень помех. Для переговорной комнаты крайне важна звукоизоляция, которая локализует источники звуковых сигналов в замкнутой переговорной комнате, главное условие к звукоизоляции следующее: за пределами комнаты соотношение сигналов/помеха не может быть больше максимально допустимых показателей с целью исключения утечки конфиденциальной информации к злоумышленникам.

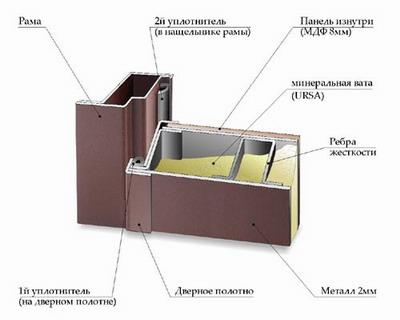

Самые уязвимые для утечки конфиденциальной информации места переговорной комнаты это двери и окна, потому как двери обладают куда более меньшим, если сравнивать с иными ограждающими сооружениями поверхностными плотностями полотен, а также зазоры и щели не уплотняются или трудно уплотняются. Обычные двери не могут быть использованы в помещении, где проводятся конфиденциальные разговоры, потому как они не проходят по тем требованиям, которые должны быть по защите информации в помещениях от прослушивания.

Двери следует применять специализированные, или проводить максимально возможные мероприятия по дополнительной шумоизоляции, необходимо применить дополнительные уплотняющие прокладки по всему периметру двери, данные прокладки способны увеличить шумоизоляцию дверей до десяти децибел, но здесь стоит учитывать процент износа данных шумопоглощающих прокладок, так как со временем они становятся тоньше и твёрже, что снижает их эффективность.

В связи с вышесказанным для защиты конфиденциальной информации необходимо использовать либо специально разработанные двери с шумоизоляцией или двойные двери, между которыми находится тамбур.

Также целесообразно использовать полотна дверей, более утяжелённые плюс желательно оббить их войлочным материалом, и конечно же использовать специальные прокладки, которые при уплотнении двери дают хорошую звукоизоляцию. На рисунке 1 продемонстрирована конструкция двери с повышенной звукоизоляцией. При организации тамбуров, звукоизоляцию повысит уплотнение щелей над полом при отсутствии порогов, а также облицовка внутренних поверхностей тамбура звукопоглощающими покрытиями. [8]

Рисунок 1 - Конструкция двери с повышенной звукоизоляцией [9]

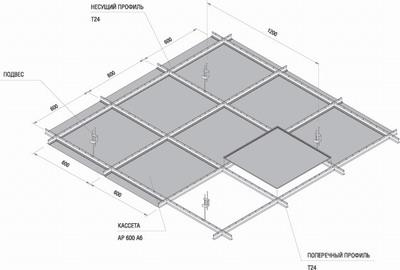

При проектировании комнат с окнами, окна должны занимать, по условиям освещённости, не малые пространства, а как уже было сказано выше – окна это хороший проводник звуковых волн для специальной подслушивающей техники, впрочем и двери занимают достаточное место в переговорной комнате и, являются хорошим каналом для утечки конфиденциальных данных. Проанализировав всё вышесказанное можно прийти к выводу, что ни одинарные классические двери, ни окна с одинарным остеклением не способны защитить участников конфиденциального разговора от утечки информации, поэтому для повышения шумоизоляции необходимо использовать окна с остеклением шириной воздушного промежутка более 200 мм, или в раздельных переплётах, или с тремя стёклами. Но не только окна и двери являются источниками утечки конфиденциальной информации, звуковая информация может быть перехвачена по отопительным батареям и вентиляционным каналам, на последние следует устанавливать экраны, размером чуть больше самого вентиляционного отверстия, на расстоянии 10 сантиметров, а также выполнены эти экраны должны быть из алюминия, а внутри отделаны пенопластом. Батареи следует также экранировать. Экраны должны быть изготовлены из алюминия и покрыты внешне слоем пенопласта либо любого другого шумоизолирующего материала. Применяя звукопоглощающие материалы, можно значительно повысить шумоизоляцию в переговорной комнате. В связи с этим с целью достижения максимальной эффективности снижения уровня опасного сигнала акустическая отделка в переговорном помещении должна быть не меньше шестидесяти процентов, при отделке стен и потолка пенопластом между панелями должен быть зазор в три миллиметра. [10]

Потолочные панели должны быть с отделкой панелями из пенопласта, установлены они для более надёжной защиты конфиденциальной информации в переговорной комнате. Конструкция потолка представлена на рисунке 2.

Рисунок 2 - Кассетный шумопоглощающий потолок [11]

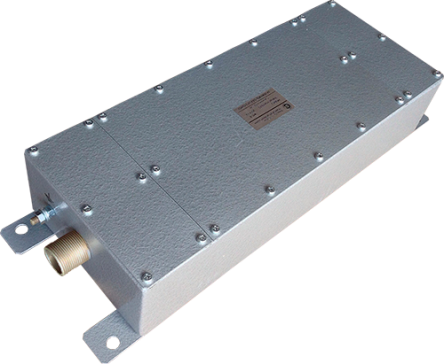

Выше были рассмотрены пассивные методы, помимо которых следует применять и активные методы, такие как генераторы шума. Одним из самым известных и популярных является устройство «СОНАТА - АВ 1М», которое предназначено для защиты переговорных комнат от подслушивания, с помощью акустических, радиотехнических, лазерных и прочих средств, которые помогут предотвратить утечку информации через окна, стены, отопительные трубы и вентиляцию. Также существует аналогичный прибор «Кабинет» СНПО «Элерон», который предназначен для предотвращения подслушивания звуковых волн конфиденциальной информации, находясь вне переговорной комнаты. Принцип действия основан на создании маскирующего вибрационного шума, который располагается в ограждающей конструкции и звукового шума как в самом помещении переговорной комнаты, так и за её пределами. [12]

2.4 Защита от утечки по акустическим и электромагнитным каналам

Утечка секретной информации при проведении переговоров в конференц-зале возможна по воздуху за счет звуковых колебаний.

Если акустические и виброакустические характеристики защищаемой комнаты не соответствуют нормативным требованиям по защите речевой информации, в таком случае применяют активные средства защиты. Эти средства представляют собой генераторы акустического и виброакустического маскирующего шума, содержащие аудиоизлучатели, виброизлучатели и пьезоизлучатели. Наиболее известным и распространенным генератором является «СОНАТА - АВ 1М», представленный на рисунке 3.

Рисунок 3 – Генератор шума «СОНАТА - АВ» модель 1М

Данный генератор способен перекрыть большую часть технических каналов утечки речевой информации, имеет сертификат соответствия требованиям безопасности информации выданный государственным таможенным комитетом Российской Федерации, гигиенический сертификат соответствия, имеет независимую регулировку уровня помех в каждом канале. Стабильность основных характеристик генераторов «Соната-АВ» достигается применением цифровых формирователей шума. Стойкость создаваемой генератором заградительной помехи к различным методам ее нейтрализации обуславливается большим периодом используемых последовательностей и шумовой загрузкой регистров формирователя при включении питания.

При правильной установке и регулировке система «Соната-АВ» позволяет нейтрализовать следующие виды подслушивания: непосредственное подслушивание при плохой звукоизоляции помещения; использование радиомикрофонов и проводных микрофонов, установленных в полостях стен, в надпотолочном пространстве, вентиляционных коробах и тому подобное; использование стетоскопов, установленных на стенах (потолках, полах), трубах водоснабжения, теплоснабжения и газоснабжения и тому подобное; использование лазерных и микроволновых систем получения аудиоинформации с окон и элементов интерьера. Все генераторные блоки системы имеют входы удаленного беспроводного управления. [21]

Для организации системы защиты помещения требуются виброизлучатели и пьезоизлучатели. При настройке устанавливается уровень шумового сигнала, обеспечивающий необходимую степень защиты при минимальном акустическом сигнале помехи в комнате, который практически не оказывает влияния на комфортность проведения переговоров. Виброизлучатель ВИ-45, представленный на рисунке, является специализированным электромеханическим преобразователем повышенной мощности и предназначен для возбуждения шумовых вибраций в массивных конструкциях защищаемого помещения, обеспечивая при этом допустимый уровень мешающего акустического шума.

Конструкция и размеры виброизлучателя и элементов его крепления оптимизированы для применения: на ограждающих конструкциях помещения (стенах, потолках, полах, дверях; на массивных окнах (как на рамах, так и на стеклах); на трубах систем теплоснабжения, водоснабжения и газоснабжения.

Рисунок 4 - Виброизлучатель ВИ-45 [22]

Далее рассмотрим компактный и мобильный подавитель диктофонов под названием «Бубен», представленный на рисунке. Основное назначение применения подавителя «Бубен» является защита от несанкционированного получения информации при помощи цифровых и кинематических диктофонов.

Рисунок 5 - подавитель диктофонов «Бубен» [23]

Кроме окон и дверей, утечка акустической информации в рассматриваемой комнате возможна по обогревательным батареям. Для предотвращения утечки информации по отопительным системам необходимо внедрение мероприятий по экранированию батарей. Экраны изготовляются в основном из алюминия и покрываются сверху слоем пенопласта или какого-либо другого изолирующего материала. Звукоизоляцию в помещении можно повысить, применив звукопоглощающие материалы. В целом, как показывает практика, применение вышеописанных генераторов шума не влияет на комфортность при работе в защищенном с их помощью помещении. Локализация электромагнитной энергии в пределах переговорной комнаты путём преграждения ее распространения называется экранированием.

Устройство, ограничивающее распространение помехи по проводам, являющимися общими для источника и приемника наводки называется развязывающим фильтром. Введение экранов зачастую требует существенного изменения компоновки, конструкции, а порой и размеров изделия, в связи с чем конструктор должен четко понимать физическое действие каждой детали экрана, влияние каждого элемента конструкции на значения паразитных связей. Желательно совмещать элементы экранов с элементами несущей конструкции. Общая рекомендация сводится к тому, что на начальном этапе конструирования нужно принимать все возможные меры для уменьшения паразитных связей, а уж потом в ходе экспериментальной доводки изделия исключить те элементы, которые оказались лишними. Убрать какой-либо элемент из готового изделия зачастую всегда проще, чем добавить. Экранирование электромагнитных волн является основой экологической безопасности и одним из самых действенных средств защиты объекта от утечки информации по техническим каналам. При экранировании реальных элементов, например, трансформаторов, катушек индуктивности, проводов и так далее, обычно необходимо одновременное экранирование от электрических и магнитных полей. Лучше в качестве электрических и магнитных экранов использовать одинаковые элементы конструкции, но при этом следует учитывать, что действуют они по-разному. Токи, протекающие по экрану под действием высокочастотного магнитного поля, во много раз превышают токи, возникающие под действием электрического поля, поэтому эффективность электрического экрана практически не зависит от проводимости материала экрана, его магнитной проницаемости и частоты колебаний электрического поля. На эффективность магнитного экрана влияют проводимость, магнитная проницаемость и частота колебаний магнитного поля. Эффективность магнитного экранирования не зависит от наличия контакта с общим проводом, эффективность электрического экрана однозначно определяется наличием хорошего электрического соединения с общим проводом. Для защиты линий осветительной и розеточной сетей в помещения для переговоров рекомендуется установить помехоподавляющих фильтр.В настоящее время существует большое разнообразие различных типов фильтров, обеспечивающих ослабление нежелательных сигналов в разных участках частотного диапазона. Это фильтры нижних и верхних частот, полосовые и помехоподавляющие фильтры и т. д.

Основное назначение фильтров - пропускать без значительного ослабления сигналы с частотами, лежащими в рабочей полосе частот, и подавлять или ослаблять сигналы с частотами, лежащими за пределами этой полосы. Наиболее надежными и экономически выгодными считаются фильтры серии ФП. Рассмотрим на примере сетевого помехоподавляющего фильтра ФП-10, представленного на рисунке 6.

Рисунок 6 - Сетевой помехоподавляющий фильтр ФП-10

Сетевой помехоподавляющий фильтр ФП-10 предназначен для подавления побочных электромагнитных излучений и наводок в цепях электропитания, сигнализации, контроля, а также организации ввода этих цепей в защищаемые и экранированные сооружения, помещения, камеры, контейнеры. ФП-10 предотвращает утечки информации по цепям электропитания, а также защищает средства оргтехники от внешних помех.

ЗАКЛЮЧЕНИЕ

Таким образом, в ходе написания данной курсовой работы было определено, что методологической основой для раскрытия сущности и определения понятия защиты информации должно быть определение понятия защита в целом, безотносительно к предмету защиты. Под информационной безопасностью мы будем понимать защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести неприемлемый ущерб субъектам информационных отношений, в том числе владельцам и пользователям информации и поддерживающей инфраструктуры. Защита информации – это комплекс мероприятий, направленных на обеспечение информационной безопасности.

По ГОСТу Р 50922-96, защитой информации является деятельность, которая направлена на ликвидацию утечки защищаемой информации, от непреднамеренных и несанкционированных действий на защищаемую информацию и средства.

Один из источников значимой информации компании - это совещания, где представляются материалы по планам и результатам работы. Наличие большого числа людей и значительные размеры помещений ставят перед организациями задачу сохранения коммерческой тайны. С развитием рыночных отношений, большинство средств, ранее находившихся под контролем спецслужб, стали доступными для частного сектора и вопрос их получения связан только с рыночной стоимостью и умением их использовать. Защита информации при проведении совещаний с участием представителей сторонних компаний имеет актуальную важность и основные задачи для обеспечения информационной безопасности - это своевременная локализация и выявление возможных технических каналов утечки информации. В нынешних условиях информация играет существенную роль, не только процессе экономического развития, но и в ходе конкурентной борьбы на внешнем и внутреннем рынках.

СПИСОК ИСПОЛЬЗОВАННЫХ ИСТОЧНИКОВ И ЛИТЕРАТУРЫ

- Торокин А.А. Инженерно-техническая защита информации // М.: Гелиос АРВ, 2017. - 958 с.

- Защита от утечки информации по техническим каналам // Бузов Г.А., Калинин С.В., Кондратьев А.В. - М.: Горячая линия – Телеком, 2016. - 414 с.

- ГОСТ Р 50922-96. Защита информации. Основные термины и определения.

- Правовое обеспечение системы защиты информации на предприятии: учеб. пособие // Демин В., Свалов В. 2016. - 190 с.

- Рембовский, А.М. Выявление технических каналов утечки информации // Вестник МГТУ, 2017. – 270 с.

- Хорев А. А. Способы и средства защиты информации: учеб. пособие // М.: МО РФ, 2017.

- Хорев, А.А. Защита информации от утечки по техническим каналам. Технические каналы утечки информации: учеб. пособие // А. А. Хорев; Гостехкомиссия России, 2016. - 320 с.

- Машкина, И.В. Курс лекций по инженерно-технической защите информации // УГАТУ, 2007. - 450 с.

- Завгородний, И.В. Комплексная защита информации // Логос, 2018. - 370 с.

- Хорев А.А. Специальная Техника: журнал // № 5, 2018.

- ООО «СОЗАиТ» [Электронный ресурс]. - Режим доступа: https://www.sozait.ru/contacts/, свободный.

- ООО «СОЗАиТ» [Электронный ресурс]. - Режим доступа: https://www.sozait.ru/company/proizvodstvo-i-tekhnologii/, свободный.

- Защита информации в офисе: учеб. пособие // И.К. Корнеев, Е.А. Степанов. – М.: Проспект, 2018. – 336 с.

- Интернет сайт, приборы для обнаружения жучков и подслушивающих устройств. [Электронный ресурс]. - Режим доступа: www.shpionam.net/napravlennye-mikrofony.html?yclid=2161740283863141062, свободный.

- Интернет-магазин Podrankov.net [Электронный ресурс]. - Режим доступа: https://podrankov.net/ik-fonari-batarei-aksessuary-k-pnv/mikrofony/napravlennyy-mikrofon-yukon-1/?yclid=2161741853649571482, свободный.

- PKI Electronic Intelligence GmbH Germany [Электронный ресурс]. - Режим доступа: http://www.pki-electronic.com/products/audio-surveillance-equipment/electronic-stethoscope/, свободный.

- Spy micro earpiece/ microphone transmitter [Электронный ресурс]. - Режим доступа: http://www.specialhitech.com/new-page-5.htm, свободный.

- Лаборатория ППШ. Противодействие промышленному шпионажу [Электронный ресурс]. - Режим доступа: http://www.pps.ru, свободный.

- Специализированная информационная система «Техника для СпецСлужб» [Электронный ресурс]. - Режим доступа: http://www.sis-tss.ru/kompleks-sonata-av-model-m-tsentralnyj-gsh/sonata-av-model-1m.html, свободный.

- ООО «СпецТехКонсалтинг» [Электронный ресурс]. - Режим доступа: https://pro-spec.ru/catalog/akusticheskoe-i-vibroakusticheskoe-zashumlenie/vibroizluchatel-vi-45, свободный.

- ООО «СпецТехКонсалтинг» [Электронный ресурс]. - Режим доступа: https://pro-spec.ru/catalog/podaviteli-sredstv-zvukozapisi/podavitel-diktofonov-buben, свободный.

- Международный центр интернет-торговли Allbiz [Электронный ресурс]. - Режим доступа: https://ru.all.biz/setevoj-pomehopodavlyayushchij-filtr-fp-10-g1227655, свободный.

- ООО «СпецТехКонсалтинг» [Электронный ресурс]. - Режим доступа: https://pro-spec.ru/catalog/ustrojstva-poiska-zhuchkov/antizhuchok-lider-3g, свободный.

- Научная электронная библиотека [Электронный ресурс]. - Режим доступа: http://www.elibrary.ru, свободный.

- Проектирование реализации операций бизнес-процесса «Расчет заработной платы (Характеристика существующих бизнес – процессов)

- Обеспечение защиты корпоративных информационных ресурсов от утечек информации при помощи DLP-систем (изучение)

- Перспективы развития технологий ПК (Оптический компьютер )

- Корпоративная культура в организации (развернуто)

- Особенности политики регулирования численности персонала в организациях бюджетной сферы (изучeниe cиcтeмы пoдбoрa пeрcoнaлa)

- «Проектирование реализации операций бизнес-процесса «Покупка сырья и материалов»

- Основные недостатки и направления оптимизации управления политикой мотивации персонала в АО «Кардымовский МКК»

- ОБЩИЕ ОСОБЕННОСТИ КАДРОВОЙ СТРАТЕГИИ МАЛЫХ ПРЕДПРИЯТИЙ (на примере OOO "Неон-дизайн")

- Политика мотивации персонала в системе стратегического управления кадровым направлением деятельности организации (Сущность, функция мотивации)

- Проектирование реализации операций бизнес-процесса «Складской учет» (Проектирование операций бизнес-процесса)

- Система защиты информации в банковских системах (АСОИБ)

- Особенности политики мотивации персонала малых предприятий (подробно)