Системы предотвращения утечек конфиденциальной информации (DLP)(Определение DLP систем)

Содержание:

Введение

Стремительное развитие информационных технологий способствует глобальной информатизации современных компаний и предприятий. С каждым днем объемы информации, передаваемые через корпоративные сети больших корпораций и маленьких компаний, стремительно растут. Несомненно, что с ростом информационных потоков растут и угрозы, которые могут привести к потере важной информации, ее искажению или краже.

Оказывается, потерять информацию гораздо проще, нежели какую-либо материальную вещь. Для этого не обязательно, чтобы кто-то совершал специальные действия для овладения данными – порой бывает достаточно неаккуратного поведения при работе с информационными системами или неопытности пользователей.

Возникает естественный вопрос, как же защитить себя, чтобы исключить факторы потери и утечки важной для себя информации. Оказывается, решить эту задачу вполне реально и сделать это можно на высоком профессиональном уровне. Для этой цели используются специальные DLP системы.

Тема работы: Системы предотвращения утечек конфиденциальной информации (DLP)

Цель данной работы –.Изучить Системы предотвращения утечек конфиденциальной информации (DLP).

Объектом исследования являются. Системы предотвращения утечек конфиденциальной информации (DLP).

Предметом исследования является назначение систем предотвращения утечек конфиденциальной информации (DLP).

Задачи исследования: изучить

Определение DLP систем

Область применения DLP систем

Виды DLP-систем

Методы анализа DLP систем

Уровни контроля DLP систем

Установка DLP систем

Классификация систем защиты

Правовые основы DLP-решения

Сравнительные характеристики DLP-комплексов

Глава 1. Характеристика DLP систем

1.1 Определение DLP систем

DLP – это система предотвращения утечек данных в информационной среде. Она представляет собой специальный инструмент, с помощью которого системные администраторы корпоративных сетей могут отслеживать и блокировать попытки несанкционированной передачи информации. Кроме того, что такая система может предотвращать факты незаконного завладения информацией, она также позволяет отслеживать действия всех пользователей сети, которые связаны с использованием социальных сетей, общением в чатах, пересылкой e-mail сообщений и пр. Основная цель, на которую нацелены системы предотвращения утечек конфиденциальной информации DLP, является поддержка и выполнение всех требований политики конфиденциальности и безопасности информации, которые существуют в той или иной организации, компании, предприятии.

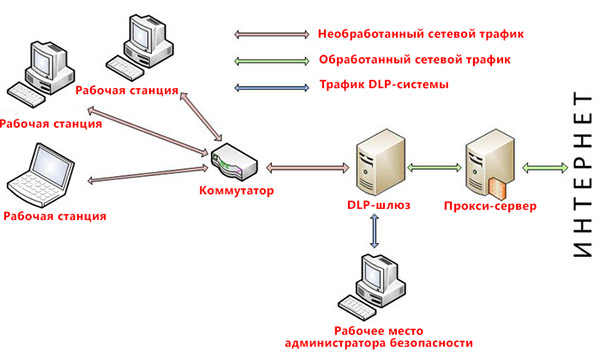

Рис. 1 Схема шлюзовой DLP-системы

1.2 Область применения DLP систем

Практическое применение DLP систем является наиболее актуальным для тех организаций, где утечка конфиденциальных данных может повлечь за собой огромные финансовые потери, существенный удар по репутации, а также потерю клиентской базы и личной информации. Наличие таких систем обязательно для тех компаний и организаций, которые устанавливают высокие требования к «информационной гигиене» своих сотрудников.

Лучшим инструментом для защиты таких данных, как номера банковских карт клиентов, их банковские счета, сведения об условиях тендеров, заказы на выполнения работ и услуг станут DLP системы – экономическая эффективность такого решение безопасности вполне очевидна.

1.3 Виды DLP-систем

Средства, применяемые для предотвращения утечек информации, можно разделить на несколько ключевых категорий:

стандартные инструменты безопасности;

интеллектуальные меры защиты данных;

шифрование данных и контроль доступа;

специализированные DLP системы безопасности.

К стандартному набору безопасности, который должен использоваться каждой компанией, относятся антивирусные программы, встроенные межсетевые экраны, системы выявления несанкционированных вторжений.

Интеллектуальные средства защиты информации предусматривают использование специальных сервисов и современных алгоритмов, которые позволят вычислить неправомерный доступ к данным, некорректное использование электронной переписки и пр. Кроме этого, такие современные инструменты безопасности позволяют анализировать запросы к информационной системе, поступающие извне от различных программ и сервисов, которые могут играть роль своего рода шпионов. Интеллектуальные средства защиты позволяют осуществлять более глубокую и детальную проверку информационной системы на предмет возможной утечки информации различными способами.

Шифрование важной информации и использование ограничения доступа к определенным данным – это еще один эффективный шаг к тому, чтобы минимизировать вероятность потери конфиденциальной информации.

Специализированная система предотвращения утечек информации DLP представляет собой сложный многофункциональный инструмент, который способен выявить и предупредить факты несанкционированного копирования и передачи важной информации за пределы корпоративной среды. Эти решения позволят выявить факты доступа к информации без наличия на это разрешения или с использованием полномочий тех лиц, которые такое разрешение имеют.

DLP-систему используют, когда необходимо обеспечить защиту конфиденциальных данных от внутренних угроз. И если специалисты по информационной безопасности в достаточной мере освоили и применяют инструменты защиты от внешних нарушителей, то с внутренними дело обстоит не так гладко.

Использование в структуре информационной безопасности DLP-системы предполагает, что ИБ-специалист понимает:

как сотрудники компании могут организовать утечку конфиденциальных данных;

какую информацию следует защищать от угрозы нарушения конфиденциальности.

Всесторонние знания помогут специалисту лучше понять принципы работы технологии DLP и настроить защиту от утечек корректным образом.

DLP-система должна уметь отличать конфиденциальную информацию от неконфиденциальной. Если анализировать все данные внутри информационной системы организации, возникает проблема избыточной нагрузки на IT-ресурсы и персонал. DLP работает в основном «в связке» с ответственным специалистом, который не только «учит» систему корректно работать, вносит новые и удаляет неактуальные правила, но и проводит мониторинг текущих, заблокированных или подозрительных событий в информационной системе.

Функциональность DLP-системы строится вокруг «ядра» – программного алгоритма, который отвечает за обнаружение и категоризацию информации, нуждающейся в защите от утечек. В ядре большинства DLP-решений заложены две технологии: лингвистического анализа и технология, основанная на статистических методах. Также в ядре могут использоваться менее распространенные техники, например, применение меток или формальные методы анализа.

Разработчики систем противодействия утечкам дополняют уникальный программный алгоритм системными агентами, механизмами управления инцидентами, парсерами, анализаторами протоколов, перехватчиками и другими инструментами.

1.4 Методы анализа DLP систем

Ранние DLP-системы базировались на одном методе в ядре: либо лингвистическом, либо статистическом анализе. На практике недостатки двух технологий компенсировались сильными сторонами друг друга, и эволюция DLP привела к созданию систем, универсальных в плане «ядра».

Лингвистический метод анализа работает напрямую с содержанием файла и документа. Это позволяет игнорировать такие параметры, как имя файла, наличие либо отсутствие в документе грифа, кто и когда создал документа. Технология лингвистической аналитики включает:

морфологический анализ – поиск по всем возможным словоформам информации, которую необходимо защитить от утечки;

семантический анализ – поиск вхождений важной (ключевой) информации в содержимом файла, влияние вхождений на качественные характеристики файла, оценка контекста использования.

Лингвистический анализ показывает высокое качество работы с большим объемом информации. Для объемного текста DLP-система с алгоритмом лингвистического анализа более точно выберет корректный класс, отнесет к нужной категории и запустит настроенное правило. Для документов небольшого объема лучше использовать методику стоп-слов, которая эффективно зарекомендовала себя в борьбе со спамом.

Обучаемость в системах с лингвистическим алгоритмом анализа реализована на высоком уровне. У ранних DLP-комплексов были сложности с заданием категорий и другими этапами «обучения», однако в современных системах заложены отлаженные алгоритмы самообучения: выявления признаков категорий, возможности самостоятельно формировать и изменять правила реагирования. Для настройки в информационных системах подобных программных комплексов защиты данных уже не требуется привлекать лингвистов.

К недостаткам лингвистического анализа причисляют привязку к конкретному языку, когда нельзя использовать DLP-систему с «английским» ядром для анализа русскоязычных потоков информации и наоборот. Другой недостаток связан со сложностью четкой категоризации с использованием вероятностного подхода, что удерживает точность срабатывания в пределах 95%, тогда как для компании критичной может оказаться утечка любого объема конфиденциальной информации.

Статистические методы анализа, напротив, демонстрируют точность, близкую к 100-процентной. Недостаток статистического ядра связан с алгоритмом самого анализа.

На первом этапе документ (текст) делится на фрагменты приемлемой величины (не посимвольно, но достаточно, чтобы обеспечить точность срабатывания). С фрагментов снимается хеш (в DLP-системах встречается как термин Digital Fingerprint – «цифровой отпечаток»). Затем хеш сравнивается с хешем эталонного фрагмента, взятого из документа. При совпадении система помечает документ как конфиденциальный и действует в соответствии с политиками безопасности.

Недостаток статистического метода в том, что алгоритм не способен самостоятельно обучаться, формировать категории и типизировать. Как следствие – зависимость от компетенций специалиста и вероятность задания хеша такого размера, при котором анализ будет давать избыточное количество ложных срабатываний. Устранить недостаток несложно, если придерживаться рекомендаций разработчика по настройке системы.

С формированием хешей связан и другой недостаток. В развитых IT-системах, которые генерируют большие объемы данных, база отпечатков может достигать такого размера, что проверка трафика на совпадения с эталоном серьезно замедлит работу всей информационной системы.

Преимущество решений заключается в том, что результативность статистического анализа не зависит от языка и наличия в документе нетекстовой информации. Хеш одинаково хорошо снимается и с английской фразы, и с изображения, и с видеофрагмента [4].

Лингвистические и статистические методы не подходят для обнаружения данных определенного формата для любого документа, например, номера счетов или паспорта. Для выявления в массиве информации подобных типовых структур в ядро DLP-системы внедряют технологии анализа формальных структур.

В качественном DLP-решении используются все средства анализа, которые работают последовательно, дополняя друг друга.

1.5 Уровни контроля DLP систем

Разработчики современных DLP-продуктов отказались от обособленной реализации защиты уровней, поскольку от утечки нужно защищать и конечные устройства, и сеть.

Сетевой уровень контроля при этом должен обеспечивать максимально возможный охват сетевых протоколов и сервисов. Речь идет не только о «традиционных» каналах (почтовые протоколы, FTP, HTTP-трафик), но и о более новых системах сетевого обмена (Instant Messengers, облачные хранилища). К сожалению, на сетевом уровне невозможно контролировать шифрованный трафик, но данная проблема в DLP-системах решена на уровне хоста.

Контроль на хостовом уровне позволяет решать больше задач по мониторингу и анализу. Фактически ИБ-служба получает инструмент полного контроля за действиями пользователя на рабочей станции. DLP с хостовой архитектурой позволяет отслеживать, что копируется на съемный носитель, какие документы отправляются на печать, что набирается на клавиатуре, записывать аудиоматериалы, делать снимки экрана. На уровне конечной рабочей станции перехватывается шифрованный трафик (например, Skype), а для проверки открыты данные, которые обрабатываются в текущий момент и которые длительное время хранятся на ПК пользователя.

Помимо решения обычных задач, DLP-системы с контролем на хостовом уровне обеспечивают дополнительные меры по обеспечению информационной безопасности: контроль установки и изменения ПО, блокировка портов ввода-вывода и т.п.

Минусы хостовой реализации в том, что системы с обширным набором функций сложнее администрировать, они более требовательны к ресурсам самой рабочей станции. Управляющий сервер регулярно обращается к модулю-«агенту» на конечном устройстве, чтобы проверить доступность и актуальность настроек. Кроме того, часть ресурсов пользовательской рабочей станции будет неизбежно «съедаться» модулем DLP. Поэтому еще на этапе подбора решения для предотвращения утечки важно обратить внимание на аппаратные требования.

Принцип разделения технологий в DLP-системах остался в прошлом. Современные программные решения для предотвращения утечек задействуют методы, которые компенсируют недостатки друг друга. Благодаря комплексному подходу конфиденциальные данные внутри периметра информационной безопасности становится более устойчивыми к угрозам.

1.6 Установка DLP систем

С установкой DLP-системы справится даже начинающий системный администратор. А вот тонкая настройка DLP требует некоторых навыков и опыта.

Фундамент стабильной работы продуктов класса DLP закладывается на этапе внедрения, который включает:

определение критической информации, которая подлежит защите;

разработку политики конфиденциальности;

настройку бизнес-процессов для решения вопросов информационной безопасности.

Выполнение подобных заданий требует узкой специализации и углубленного изучения DLP-системы.

Подходы к внедрению и настройке

Установка DLP-системы в компании чаще всего идет по одному из двух сценариев.

Классический подход означает, что компания-заказчик самостоятельно устанавливает перечень сведений, нуждающихся в защите, особенности их обработки и передачи, а система контролирует информационный поток.

Аналитический подход заключается в том, что система вначале анализирует информационные потоки, чтобы вычленить сведения, нуждающиеся в защите, а затем происходит тонкая настройка для более точного мониторинга и обеспечения защиты информационных потоков [2].

Проблемы в процессе эксплуатации DLP

Практика показывает: чаще всего проблемы функционирования DLP-систем кроются не в технических особенностях работы, а в завышенных ожиданиях пользователей. Поэтому гораздо лучше срабатывает аналитический подход к внедрению защиты, его еще называют консалтинговым. «Зрелые» в вопросах ИБ компании, которые уже сталкивались с внедрением инструментов защиты конфиденциальных сведений и знают, что и каким способом лучше защищать, повышают шансы построить отлаженную эффективную систему защиты на базе DLP.

Распространенные ошибки при наладке DLP

Реализация шаблонных правил

Нередко ИБ-подразделению отводится роль сервисной службы для других подразделений компании, которая оказывает «клиентам» услуги по предотвращению утечек информации. Тогда как для результативной работы ИБ-специалистам требуются доскональные знания операционной деятельности компании, чтобы «заточить» DLP-систему с учетом индивидуальных бизнес-процессов.

Охват не всех возможных каналов утечки конфиденциальных данных

Контроль электронной почты и HTTP-протоколов средствами DLP-системы при бесконтрольном использовании FTP или USB-портов едва ли обеспечит надежную защиту конфиденциальных данных. В подобной ситуации возможно установить сотрудников, пересылающих корпоративные документы на личную почту, чтобы поработать из дома, или бездельников, просиживающих рабочие часы на сайтах знакомств или в социальных сетях. Но против преднамеренного «слива» данных такой механизм бесполезен.

Ложные инциденты, которые ИБ-администратор не успевает обработать вручную

Сохранение настроенных по умолчанию на практике оборачивается лавиной ложных оповещений. Например, по запросу «банковские реквизиты» на ИБ-специалиста обрушивается информация обо всех транзакциях в компании, включая оплату канцелярских принадлежностей и доставки воды. Адекватно обработать большое количество ложных тревог система не может, поэтому приходится отключать некоторые правила, что ослабляет защиту и увеличивает риск пропустить инцидент.

Неспособность предупредить утечку данных

Стандартные настройки DLP позволяют выявить сотрудников, которые занимаются личными делами на рабочем месте. Чтобы система сопоставляла события в корпоративной сети и указывала на подозрительную активность, понадобится тонкая настройка.

Ухудшение эффективности DLP в связи с выстраиванием информационных потоков вокруг системы

Систему защиты информации следует «настраивать» поверх бизнес-процессов и принятых регламентов работы с конфиденциальной информации, а не наоборот – подгонять работу компании под возможности DLP.

Чтобы система защиты заработала как часы, нужно пройти все без исключения стадии внедрения и настройки DLP, а именно: планирование, реализация, проверка и корректировка.

Планирование

Заключается в точном определении программы защиты данных. Ответ на простой, казалось бы, вопрос: «Что будем защищать?» – есть не у каждого заказчика. Разработать план поможет чек-лист, составленный из ответов на более детализированные вопросы:

→ Кто будет использовать DLP-систему?

→ Кто будет администрировать данные?

→ Какие перспективы применения программы в течение трех лет?

→ Какие цели преследует руководство, внедряя DLP-систему?

→ С чем связаны нетипичные требования к предотвращению утечек данных в компании?

Важная часть планирования – уточнить объект защиты, или другими словами, конкретизировать информационные активы, которые передаются конкретными сотрудниками. Конкретизация включает распределение по категориям и учет корпоративных данных. Выполнение задачи обычно выделяют в отдельный проект по защите данных [3].

Следующий шаг – определение реальных каналов утечки информации, обычно это составляющая аудита информационной безопасности в компании. Если обнаруженные потенциально опасные каналы не «закрывают» DLP-комплексом, следует принять дополнительные технические меры защиты или выбрать DLP-решение с более полным охватом. Важно понимать, что DLP – действенный способов предотвратить утечку с доказанной эффективностью, но не может заменить все современные инструменты защиты данных.

Реализация

Отладка программы в соответствии с индивидуальными запросами конкретного предприятия базируется на контроле конфиденциальных сведений:

в соответствии с признаками особенной документации, принятой в компании;

в соответствии с признаками типовой документации, общей для всех организаций отрасли;

с использованием правил, направленных на выявление инцидентов (нетипичных действий сотрудников).

Трехступенчатый контроль помогает выявить преднамеренную кражу и несанкционированную передачу информации.

Проверка

DLP-комплекс входит в состав системы ИБ предприятия, а не заменяет ее. И эффективность работы DLP-решения напрямую связана с корректностью работы каждого элемента. Потому перед изменением «заводской» конфигурации под частные потребности компании проводят подробный мониторинг и анализ. На этом этапе удобно просчитать человеческий ресурс, необходимый для обеспечения стабильной работы DLP-программы.

Корректировка

Проанализировав информацию, собранную на этапе тестовой эксплуатации DLP-решения, приступают к перенастройке ресурса. Этот шаг включает уточнение существующих и установление новых правил; изменение тактики обеспечения безопасности информационных процессов; комплектация штата для работы с DLP-системой, техническое усовершенствованию программы (нередко – с участием разработчика).

1.7 Классификация систем защиты

Выбор DLP-системы зависит от задач, которые требуется решить конкретной компании. В самом общем виде задачи делятся на несколько групп, включая контроль движения конфиденциальной информации, надзор за активностью сотрудников в течение дня, мониторинг сетевой (анализ шлюзов) и комплексный (сети и конечные рабочие станции).

Для целей большинства компаний оптимальным будет выбор комплексного DLP-решения. Для малых и средних предприятий подойдут хостовые системы. Плюсы хостовых DLP – удовлетворительная функциональность и невысокая стоимость. Среди минусов – низкие производительность, масштабируемость, устойчивость отказов [1].

У сетевых DLP подобных недостатков нет. Они легко интегрируются и взаимодействуют с решениями других вендоров. Это важный аспект, поскольку DLP-система должна слаженно работать в тандеме с продуктами, уже установленными в корпоративной сети. Не менее важна и совместимость DLP с базами данных и используемым программным обеспечением.

При выборе DLP учитываются каналы передачи данных, которые используются в компании и нуждаются в защите. Чаще всего это протоколы электронной почты, IP-телефонии, НТТР; беспроводные сети, Bluetooth, съемные носители, печать на принтерах, сетевых или работающих автономно.

Функции мониторинга и анализа – важные составляющие корректной работы DLP-системы. Минимальные требования к аналитическим инструментам включают морфологического и лингвистического анализа, способность соотносить контролируемые данные со словарями или сохраненными файлами-«эталонами».

Результативность работы системы зависит от грамотной настройки автоматизации поисковых алгоритмов. Поэтому преимуществом продукта будет простой и понятный процесс наладки DLP, который не потребует регулярных консультаций у технических специалистов вендора.

Глава 2. Правовая основа DLP-решения

Прекрасно, когда компания задумывается о сохранности своих информационных активов и внедряет DLP-решение. Но если этому внедрению не сопутствует юридическое оформление, часть функций DLP просто «отваливается». Компания не сможет использовать данные DLP в суде против сотрудника, виновного в разглашении конфиденциальной информации (а может и пострадать от иска самого сотрудника, например). Сегодняшний небольшой материал рассказывает, как этого избежать и где «подстелить солому».

В соответствии с ТК РФ, 98-ФЗ, 152-ФЗ и пр., функционирование DLP в организации включает несколько аспектов, требующих юридического оформления. Сразу оговоримся, что список документов, который мы даем ниже, несколько избыточен. Если каких-то регламентов у вас нет, это может быть не смертельно. Но у нас за годы работы в этой сфере сложилось мнение, что сопроводительных документов много не бывает, особенно если компании предстоит судиться с сотрудником, «слившим» конфиденциальные данные.

Еще один важны момент – большинство регламентов и положений требует подписи сотрудника, который либо выступает в качестве одной из сторон соглашения, либо подтверждает ознакомление с содержанием документа. Поэтому к работе над юридическим оформлением внедрения DLP необходимо привлекать HR-отдел и, естественно, юристов.

2.1 Информация ограниченного доступа

Прежде всего, надо понимать, что конфиденциальными данными является не то, что компания хотела бы держать в секрете, а то, что формально закреплено в качестве информации ограниченного доступа. К информации ограниченного доступа относятся персональные данные, коммерческая, служебная, профессиональная тайна, сведения о сущности изобретения и пр. Поэтому первым шагом компания должна определить и документировать перечень информации ограниченного доступа, с которым сотрудники должны быть ознакомлены под роспись. Документы, которые понадобятся на данном этапе:

Перечень информации ограниченного доступа.

Перечень лиц, допущенных к обработке информации ограниченного доступа.

Положения об обработке и защите информации ограниченного доступа (ПДн, КТ и пр.).

Приказы о введении режима защиты информации (особенно КТ).

2.2 Разглашение информации ограниченного доступа

В первую очередь, необходимо сформировать документы, в явном виде запрещающие разглашение сотрудниками информации ограниченного доступа, ставшей им известной в связи с исполнением трудовых обязанностей. Такой запрет должен быть прописан в документах двух типов: общие регламенты компании и документах, касающихся режима защиты информации.

Общие:

Трудовой договор.

Правила внутреннего трудового распорядка.

Должностная инструкция работника.

Положение о подразделении работника.

Дополнительные соглашения с работником.

Режим защиты информации:

Документы, содержащие положения и процедуры ИБ: общая политика ИБ, парольная защита, контроль доступа, защита от вредоносного ПО, допустимое использование ИС и сервисов (в т.ч. сеть Интернет и корпоративная почта), мониторинг и контроль, управление инцидентами, обучение и повышение осведомленности и пр.

Инструкции пользователям информационных систем, сервисов и средств защиты информации.

Далее, как мы понимаем, запрет ничего не стоит, если не прописана ответственность за его нарушение. Лица, разгласившие информацию ограниченного доступа, могут привлекаться к дисциплинарной, административной, гражданско-правовой, уголовной ответственности в порядке, установленном законодательством Российской Федерации. И, в частности, напомню, что разглашение охраняемой законом тайны (государственной, коммерческой, служебной и иной), ставшей известной работнику в связи с исполнением им трудовых обязанностей, в том числе разглашения персональных данных другого работника, является основанием для увольнения сотрудника по инициативе работодателя (ТК РФ, статья 81, пункт 6в).

2.3 Правила обработки/защиты информации и использование средств мониторинга

Следующим шагом необходимо составить локальные нормативные акты, определяющие правила обработки и защиты информации ограниченного доступа. Сотрудники должны быть ознакомлены с ними под роспись, и мы рекомендуем компаниям хранить копии журналов ознакомления.

Сотрудники должны знать (т.е. опять-таки расписаться в ознакомлении), что исполнение этих правил, как и использование корпоративных средств обработки информации, контролируется с использованием средств мониторинга.

Также не лишними будут следующие документы:

Отчеты и планы по обучению/инструктажу работников.

Копия журналов по обучению и повышению осведомленности работников по вопросам обработки и защиты информации.

Личная информация на корпоративных ресурсах

Отдельно должны быть прописаны все правила, касающиеся личной информации сотрудников, ее хранения и передачи с использованием корпоративных ресурсов.

Запрещено хранить личную информацию на корпоративных устройствах.

Корпоративные каналы связи и средства обработки информации должны использоваться работниками исключительно для служебных (производственных) целей.

Работникам запрещено хранить личную информацию на корпоративных ресурсах (рабочие станции и файловые хранилища) и передавать ее по корпоративным каналам связи (корпоративная электронная почта, сеть Интернет и другие).

2.4 Подразделение информационной безопасности

Обязанности безопасников тоже должны быть регламентированы и прописаны в положении о подразделении ИБ и должностных инструкциях его сотрудников. Как минимум, в список входят контроль соблюдения правил обработки и защиты информации ограниченного доступа и реагирование на инциденты информационной безопасности.

Система защиты информации должна соответствовать актуальным для компании угрозам, а также требованиям и рекомендациям регулирующих органов (Роскомнадзор, ФСБ России, ФСТЭК России). Что поможет офицеру безопасности подтвердить это:

Выписка из Модели угроз и Модели нарушителя.

Выписка из ТЗ и ТП на систему защиты.

Справка о DLP системе (функционал и сертификаты).

Отчеты об аудитах и проверках ИБ, копии аттестатов соответствия.

Глава 3. Сравнительная характеристика DLP-комплексов

Современные DLP-комплексы решают большое количество задач. Однако потенциал DLP полностью реализуется только на основе циклического процесса, где анализ результатов работы системы сменяется уточнением настройки DLP.

Мировой современный рынок DLP В данный момент главные места на мировом рынке DLP-систем занимают компании, широко известные в данной сфере. К ним можно отнести Symantec, TrendMicro, McAffee, WebSense. Symantec

Symantec сохраняет лидирующие позиции на рынке DLP, хотя этот факт и удивляет, так как многие другие компании могут заменить ее. Решение все так же состоит из модульных компонентов, которые позволяют обеспечивать новейшие возможности, рассчитанные на интеграцию систем DLP в наилучших технологиях. Дорожная технологическая карта на настоящий год составлялась с использованием сведений своих клиентов и является сегодня самой прогрессивной из имеющихся на рынке. Вместе с тем это далеко не самый лучший выбор DLP-системы. Сильные стороны: значительное улучшение технологии Content-Aware DLP для портативных устройств; усовершенствование возможностей извлечения контента, по причине чего поддерживается наиболее комплексный подход; доработка интеграции возможностей DLP с иными продуктами Symantec (наиболее ярким примером может выступить Data Insight). То, на что необходимо обратить внимание (немаловажные минусы в работе, над которыми стоит задуматься): несмотря на то что дорожная технологическая карта у Symantec считается прогрессивной, реализация ее зачастую происходит с заминками; даже при том, что консоль управления является в полной мере функциональной, ее конкурентоспособность не так высока, как заявляют специалисты Symantec; нередко клиенты этой системы жалуются на время реакции службы поддержки; цена на данное решение по-прежнему значительно выше, чем у разработок конкурентов, которые со временем могут занять лидирующее место благодаря малым изменениям в этой системе.

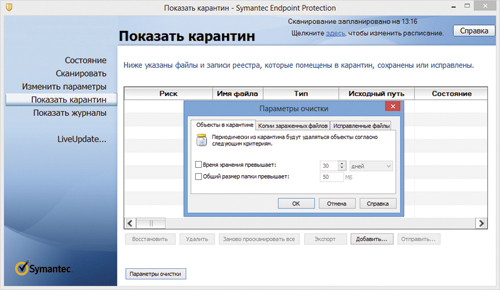

Рисунок 2. Продукт компании Symantec

Websense

Последние несколько лет разработчики регулярно улучшают DLP-предложение Websense. Его смело можно считать полнофункциональным решением. Websense обеспечил современного пользователя расширенными возможностями. Выигрышные стороны: Со стороны Websense выдвигается предложение, связанное с применением полнофункционального решения DLP-системами, поддерживающего конечные точки и обнаружение данных. Посредством функции drip DLP возможно обнаружение постепенных утечек информации, достаточно долго длящихся по времени. Что заслуживает особого внимания: Редактировать данные можно только в покое. Технологическая карта характеризуется слабой мощностью.

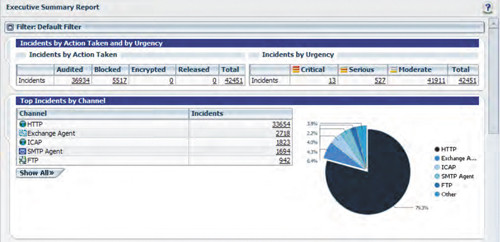

Рисунок 3. Продукт компании Websense

McAfee DLP

Успела подвергнуться множеству изменений положительного характера и DLP-система безопасности McAfee. Ей не свойственно наличие особых функций, однако реализация базовых возможностей организована на высоком уровне. Ключевое отличие, если не считать интеграцию с иными продуктами консоли McAfee ePolicy Orchestrator (EPO), состоит в применении технологии хранения в централизованной базе захваченных данных. С помощью такой базы можно добиться их применения для оптимизации новых правил с целью проведения тестирования на предмет вероятности ложных срабатываний и для того, чтобы сократить время развертывания.

Что больше всего привлекает в данном решении? Организацию управления инцидентами смело можно назвать сильной стороной решения McAfee. С его помощью осуществляется прикрепление документов и комментариев, сулящих пользу при проработке на любом уровне. Данное решение способно обнаружить нетекстовой контент, например, картинку. Возможен вариант развёртывания DLP-системами от этого разработчика нового решения с целью защиты конечных точек, например, stand-alone. Достаточно хорошо показали себя функции, нацеленные на развивающиеся платформы, представленные в форме устройств мобильной связи и социальных сетей. Это позволяет им обойти конкурентные решения. Посредством базы данных, содержащей захваченную информацию, осуществляется анализ новых правил, что способствует снижению числа ложных срабатываний и ускорению внедрения правил. Решение McAfee DLP наделено базовыми функциями в виртуальной среде. Планы, касающиеся их развития, ещё не совсем четко сформулированы.

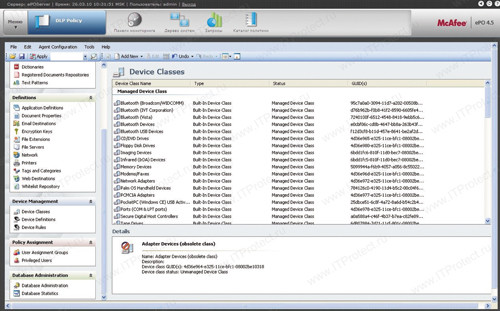

Рисунок 4. Продукт компании McAfee

Обзор различных решений, представленный выше, показывает, что все они работают одинаковым образом. По мнению экспертов, главная тенденция развития состоит в том, что «заплаточные» системы, содержащие компоненты от нескольких производителей, занимающихся решением определенных задач, сменятся интегрированным программным комплексом. Этот переход будет осуществлен по причине потребности в избавлении специалистов от решения некоторых проблем [6]. Кроме того, будут постоянно совершенствоваться имеющиеся DLP-системы, аналоги которых не могут обеспечить тот же уровень защиты.

Режимы работы

Два основных режима работы DLP-систем – активный и пассивный. Активный – обычно основной режим работы, при котором происходит блокировка действий, нарушающих политики безопасности, например отправка конфиденциальной информации на внешний почтовый ящик. Пассивный режим чаще всего используется на этапе настройки системы для проверки и корректировки настроек, когда высока доля ложных срабатываний. В этом случае нарушения политик фиксируются, но ограничения на перемещение информации не налагаются (таблица 1).

Таблица 1

|

InfoWatch |

McAfee |

Symantec |

Wedsense |

|

Активный/ пассивный |

Активный/ пассивный |

Активный/ пассивный |

Активный/ пассивный |

В данном аспекте все рассматриваемые системы оказались равнозначны. Каждая из DLP умеет работать как в активном, так и в пассивном режимах, что дает заказчику определенную свободу. Не все компании готовы начать эксплуатацию DLP сразу в режиме блокировки – это чревато нарушением бизнес-процессов, недовольством со стороны сотрудников контролируемых отделов и претензиями (в том числе обоснованными) со стороны руководства [8].

Технологии

Технологии детектирования позволяют классифицировать информацию, которая передается по электронным каналам и выявлять конфиденциальные сведения. На сегодня существует несколько базовых технологий и их разновидностей, сходных по сути, но различных по реализации. Каждая из технологий имеет как преимущества, так и недостатки. Кроме того, разные типы технологий подходят для анализа информации различных классов. Поэтому производители DLP-решений стараются интегрировать в свои продукты максимальное количество технологий (см. таблицу 2).

Таблица 2

|

Технологии |

InfoWatch |

McAfee |

Symantec |

Wedsense |

|

Формальные признаки |

+ |

+ |

+ |

+ |

|

Морфология |

+ |

- |

- |

- |

|

Цифровые опечатки |

+ |

+ |

+ |

+ |

|

Метод Байеса |

- |

- |

+ |

+ |

|

Сигнатуры |

+ |

+ |

+ |

+ |

|

Регуляторные выражения |

+ |

+ |

+ |

+ |

|

Анализ транслита и замаскированного текста |

- |

- |

- |

- |

|

Распознавание графических файлов (OCR) |

+ |

- |

- |

+ |

В целом, продукты предоставляют большое количество технологий, позволяющих при должной настройке обеспечить высокий процент распознавания конфиденциальной информации. DLP McAfee, Symantec и Websense довольно слабо адаптированы для российского рынка и не могут предложить пользователям поддержку «языковых» технологий – морфологии, анализа транслита и замаскированного текста.

Контролируемые каналы

Каждый канал передачи данных – это потенциальный канал утечек. Даже один открытый канал может свести на нет все усилия службы информационной безопасности, контролирующей информационные потоки. Именно поэтому так важно блокировать неиспользуемые сотрудниками для работы каналы, а оставшиеся контролировать с помощью систем предотвращения утечек [3].

Несмотря на то, что лучшие современные DLP-системы способны контролировать большое количество сетевых каналов (см. таблицу 3), ненужные каналы целесообразно блокировать. К примеру, если сотрудник работает на компьютере только с внутренней базой данных, имеет смысл вообще отключить ему доступ в Интернет.

Таблица 3

|

InfoWatsh |

McAfee |

Symantec |

Wedsense |

|

|

Входящий HTTP |

- |

+ |

- |

- |

|

Исходящий HTTP |

+ |

+ |

+ |

+ |

|

FTP |

+ |

+ |

+ |

+ |

|

P2P |

- |

+ |

+ |

+ |

|

ICQ (протокол QSCAR) |

+ |

+ |

- |

- |

|

Mail.ru Агент |

- |

- |

- |

- |

|

Windows Live Messenger |

- |

+ |

+ |

+ |

|

Skype |

+ |

+ |

+ |

+ |

Аналогичные выводы справедливы и для локальных каналов утечки. Правда, в этом случае бывает сложнее заблокировать отдельные каналы, поскольку порты часто используются и для подключения периферии, устройств ввода-вывода и т. д.

Особую роль для предотвращения утечек через локальные порты, мобильные накопители и устройства играет шифрование. Средства шифрования достаточно просты в эксплуатации, их использование может быть прозрачным для пользователя. Но в то же время шифрование позволяет исключить целый класс утечек, связанных с несанкционированным доступом к информации и утерей мобильных накопителей.

Ситуация с контролем локальных агентов в целом хуже, чем с сетевыми каналами (см. таблицу 4). Успешно контролируются всеми продуктами только USB-устройства и локальные принтеры. Также, несмотря на отмеченную выше важность шифрования, такая возможность присутствует только в отдельных продуктах, а функция принудительного шифрования на основе контентного анализа присутствует только в Zecurion DLP.

Таблица 4

|

InfoWatsh |

McAfee |

Symantec |

Wedsense |

|

|

USB-устройства |

+ |

+ |

+ |

+ |

|

LPT/COM-устройства |

+ |

- |

- |

- |

|

Bluetooth/WI-FI-устройства |

+ |

+ |

- |

+ |

|

Локальные принтеры |

+ |

+ |

+ |

+ |

|

Шифрование файлов на USB |

+ |

- |

- |

- |

|

Шифрование на основе контентного анализа |

- |

- |

- |

- |

Для предотвращения утечек важно не только распознавание конфиденциальных данных в процессе передачи, но и ограничение распространения информации в корпоративной среде. Для этого в состав DLP-систем производители включают инструменты, способные выявлять и классифицировать информацию, хранящуюся на серверах и рабочих станциях в сети (см. таблицу 5). Данные, которые нарушают политики информационной безопасности, должны быть удалены или перемещены в безопасное хранилище.

Таблица 5

|

Показатель |

InfoWatsh |

McAfee |

Symantec |

Wedsense |

|

Сканирование хранилищ данных в режиме реального времени |

- |

+ |

+ |

+ |

|

Сканирование по расписанию |

- |

+ |

+ |

+ |

|

Перемещение/ удаление файлов. нарушающих политику ИБ |

- |

+ |

+ |

- |

Для выявления конфиденциальной информации на узлах корпоративной сети используются те же самые технологии, что и для контроля утечек по электронным каналам. Главное отличие – архитектурное. Если для предотвращения утечки анализируется сетевой трафик или файловые операции, то для обнаружения несанкционированных копий конфиденциальных данных исследуется хранимая информация – содержимое рабочих станций и серверов сети [5].

Из рассматриваемых DLP-систем только InfoWatch игнорирует использование средств выявления мест хранения информации. Это не является критичной функцией для предотвращения утечки по электронным каналам, но существенно ограничивает возможности DLP-систем в отношении проактивного предотвращения утечек. К примеру, когда конфиденциальный документ находится в пределах корпоративной сети, это не является утечкой информации. Однако если место хранения этого документа не регламентировано, если о местонахождении этого документа не знают владельцы информации и офицеры безопасности, это может привести к утечке. Возможен несанкционированный доступ к информации или к документу не будут применены соответствующие правила безопасности.

Удобство управления

Такие характеристики как удобство использования и управления могут быть не менее важными, чем технические возможности решений. Ведь действительно сложный продукт будет трудно внедрить, проект отнимет больше времени, сил и, соответственно, финансов. Уже внедренная DLP-система требует к себе внимания со стороны технических специалистов. Без должного обслуживания, регулярного аудита и корректировки настроек качество распознавания конфиденциальной информации будет со временем сильно падать.

Интерфейс управления на родном для сотрудника службы безопасности языке – первый шаг для упрощения работы с DLP-системой. Он позволит не только облегчить понимание, за что отвечает та или иная настройка, но и значительно ускорит процесс конфигурирования большого количества параметров, которые необходимо настроить для корректной работы системы. Английский язык может быть полезен даже для русскоговорящих администраторов для однозначной трактовки специфических технических понятий (см. таблицу 6).

Таблица 6

|

InfoWatch |

McAfee |

Symantec |

|

|

рус/eng |

eng |

eng |

eng |

Большинство решений предусматривают вполне удобное управление из единой (для всех компонентов) консоли c веб-интерфейсом (см. таблицу 7). Исключение составляют российские InfoWatch (отсутствует единая консоль) и Zecurion (нет веб-интерфейса). При этом оба производителя уже анонсировали появление веб-консоли в своих будущих продуктах. Отсутствие же единой консоли у InfoWatch обусловлено различной технологической основой продуктов. Разработка собственного агентского решения была на несколько лет прекращена, а нынешний EndPoint Security является преемником продукта EgoSecure (ранее известного как cynapspro) стороннего разработчика, приобретенного компанией в 2012 году.

Таблица 7

|

Характеристика |

InfoWatch |

McAfee |

Symantec |

Websense |

|

Единая консоль |

- |

+ |

+ |

+ |

|

Веб-консоль |

- |

+ |

+ |

+ |

|

Разделения ролей администратора |

+ |

+ |

+ |

+ |

|

Развертывание и обновление компонентов через собственную консоль |

+ |

+ |

- |

+ |

Еще один момент, который можно отнести к недостаткам решения InfoWatch, состоит в том, что для настройки и управления флагманским DLP-продуктом InfoWatch TrafficMonitor необходимо знание специального скриптового языка LUA, что усложняет эксплуатацию системы. Тем не менее, для большинства технических специалистов перспектива повышения собственного профессионального уровня и изучение дополнительного, пусть и не слишком ходового языка должна быть воспринята позитивно [7].

Разделение ролей администратора системы необходимо для минимизации рисков предотвращения появления суперпользователя с неограниченными правами и других махинаций с использованием DLP.

Журналирование и отчеты

Архив DLP – это база данных, в которой аккумулируются и хранятся события и объекты (файлы, письма, http-запросы и т. д.), фиксируемые датчиками системы в процессе ее работы. Собранная в базе информация может применяться для различных целей, в том числе для анализа действий пользователей, для сохранения копий критически важных документов, в качестве основы для расследования инцидентов ИБ. Кроме того, база всех событий чрезвычайно полезна на этапе внедрения DLP-системы, поскольку помогает проанализировать поведение компонентов DLP-системы (к примеру, выяснить, почему блокируются те или иные операции) и осуществить корректировку настроек безопасности (см. таблицу 8).

Таблица 8

|

InfoWatch |

McAfee |

Symantec |

Wedsense |

|

Электронная почта Веб-трафик IM FTP Принтеры Внешние устройства |

- |

- |

- |

В данном случае мы видим принципиальное архитектурное различие между российскими и западными DLP. Последние вообще не ведут архив. В этом случае сама DLP становится более простой для обслуживания (отсутствует необходимость вести, хранить, резервировать и изучать огромный массив данных), но никак не для эксплуатации. Ведь архив событий помогает настраивать систему.

Архив помогает понять, почему произошла блокировка передачи информации, проверить, сработало ли правило корректно, внести в настройки системы необходимые исправления. Также следует заметить, что DLP-системы нуждаются не только в первичной настройке при внедрении, но и в регулярном «тюнинге» в процессе эксплуатации. Система, которая не поддерживается должным образом, не доводится техническими специалистами, будет много терять в качестве распознавания информации. В результате возрастет и количество инцидентов, и количество ложных срабатываний [8].

Отчетность – немаловажная часть любой деятельности. Информационная безопасность – не исключение. Отчеты в DLP-системах выполняют сразу несколько функций. Во-первых, краткие и понятные отчеты позволяют руководителям служб ИБ оперативно контролировать состояние защищенности информации, не вдаваясь в детали. Во-вторых, подробные отчеты помогают офицерам безопасности корректировать политики безопасности и настройки систем. В-третьих, наглядные отчеты всегда можно показать топ-менеджерам компании для демонстрации результатов работы DLP-системы и самих специалистов по ИБ (см. таблицу 9).

Таблица 9

|

InfoWatch |

McAfee |

Symantec |

Wedsense |

|

++ |

+++ |

+++ |

+++ |

Почти все конкурирующие решения, рассмотренные в обзоре, предлагают и графические, удобные топ-менеджерам и руководителям служб ИБ, и табличные, более подходящие техническим специалистам, отчеты. Графические отчеты отсутствуют только в DLP InfoWatch, за что им и была снижена оценка.

Результаты сравнения

Обобщим впечатления от рассмотренных DLP-решений. В целом, все участники произвели благоприятное впечатление и могут использоваться для предотвращения утечек информации. Различия продуктов позволяют конкретизировать область их применения.

DLP-система InfoWatch может быть рекомендована организациям, для которых принципиально важно наличие сертификата ФСТЭК. Впрочем, последняя сертифицированная версия InfoWatch Traffic Monitor проходила испытания еще в конце 2010 года, а срок действия сертификата истекает в конце 2013 года. Агентские решения на базе InfoWatch EndPoint Security (известного также как EgoSecure) больше подходят предприятиям малого бизнеса и могут использоваться отдельно от Traffic Monitor. Совместное использование Traffic Monitor и EndPoint Security может вызвать проблемы с масштабированием в условиях крупных компаний.

Продукты западных производителей (McAfee, Symantec, Websense), по данным независимых аналитических агентств, значительно менее популярны, нежели российские. Причина — в низком уровне локализации. Причем дело даже не в сложности интерфейса или отсутствии документации на русском языке. Особенности технологий распознавания конфиденциальной информации, преднастроенные шаблоны и правила «заточены» под использование DLP в западных странах и нацелены на выполнение западных же нормативных требований. В результате в России качество распознавания информации оказывается заметно хуже, а выполнение требований иностранных стандартов зачастую неактуально. При этом сами по себе продукты вовсе не плохие, но специфика применения DLP-систем на российском рынке вряд ли позволит им в обозримом будущем стать более популярными, чем отечественные разработки.

Заключение

После всего изложенного материала можно заключить следующее.

Внедрение DLP-систем достаточно сложное и кропотливое занятие, которое требует достаточно много времени и ресурсов. Но не стоит останавливаться на полпути – важно пройти все этапы в полной мере и получить высокоэффективную и многофункциональную систему защиты своей конфиденциальной информации. Ведь потеря данных может обернуться огромным ущербом для предприятия или компании как в финансовом плане, так и в плане ее имиджа и репутации в потребительской среде.

В процессе выполнения курсовой работы были изучены следующие вопросы:

Определение DLP систем

Область применения DLP систем

Виды DLP-систем

Методы анализа DLP систем

Уровни контроля DLP систем

Установка DLP систем

Классификация систем защиты

Правовые основы DLP-решения

Сравнительные характеристики DLP-комплексов

Список литературы

- Защита информации в телекоммуникационных системах / Г.Ф. Конахович и др. - Москва: Высшая школа, 2017. - 288 c.

- Ищейнов, В. Я. Защита конфиденциальной информации / В.Я. Ищейнов, М.В. Мецатунян. - М.: Форум, 2014. - 256

- Мельников, В. П. Защита информации. Учебник / В.П. Мельников, А.И. Куприянов, А.Г. Схиртладзе. - М.: Образовательно-издательский центр "Академия", 2014. - 304 c.

- Партыка, Н. З. Емельянова. Т. Л. Партыка Защита информации в персональном компьютере. Учебное пособие / Н. З. Емельянова. Т. Л. Партыка Партыка, И.И. Попов. - М.: Форум, Инфра-М, 2015. - 368 c.

- Сергеева, Ю. С. Защита информации. Конспект лекций / Ю.С. Сергеева. - Москва: ИЛ, 2015. - 128 c.

- Соколов, А.В. Защита информации в распределенных корпоративных сетях и системах / А.В. Соколов, В.Ф. Шаньгин. - М.: ДМК Пресс, 2015. - 656 c.

- Спесивцев, А.В. Защита информации в персональных ЭВМ / А.В. Спесивцев, В.А. Вегнер, А.Ю. Крутяков. - М.: Радио и связь, 2016. - 192 c.

- Холево, А.С. Введение в квантовую теорию информации / А.С. Холево. - М.:, 2016. - 119 c.

- Шаньгин, В.Ф. Защита информации в компьютерных системах и сетях / В.Ф. Шаньгин. - М.: ДМК Пресс, 2017. - 275 c.

- Распределение и использование прибыли как источник экономического роста предприятий (Теоретические основы содержания,анализа и распределения прибыли предприятий)

- Роль мотивации в поведении организации(Мотивация как основной фактор повышения эффективности системы управления персоналом)

- Анализ внешней и внутренней среды организации (Структура среды управления, основные понятия)

- Анализ внешней и внутренней среды организации

- Понятие государства (Понимание государства в разных аспектах)

- Особенности политики мотивации персонала малых предприятий (Основы политики развития персоналом)

- Особенности управления организациями в современных условиях и пути его совершенствования (Содержание и основные задачи управления современной организацией)

- Сущность и функции финансов (Сущность финансов)

- Финансовый рынок (Бюджетная политика)

- Использование в деятельности менеджера современных концепций лидерства (Сущность и понятие лидерства, функции лидера)

- Использование в деятельности менеджера современных концепций лидерства (ТЕОРЕТИЧЕСКИЕ АСПЕКТЫ ПОНЯТИЯ ЛИДЕРСТВА И ЕГО КОНЦЕПЦИЙ)

- Управление разными типами сотрудников (Темперамент и характер, их влияние на поведение человека)