Современные технические средства выявления инцидентов информационной безопасности

Содержание:

Введение

Нарушения информационной безопасности (ИБ), хотим мы этого или нет, регулярно происходят в ходе повседневной деятельности любой организации и могут привести к весьма негативным последствиям: от отказа сервиса до прекращения деятельности в целом. Количество и частота появления таких нарушений или инцидентов ИБ1 существенно зависят от эффективности системы управления информационной безопасностью (СУИБ).

Инциденты ИБ возникают в ходе реализации угроз и могут быть преднамеренными или случайными (например, являться следствием ошибки пользователя или техногенной аварии). Соответственно существенным образом будут различаться и процедуры управления инцидентами: например, выявление и расследование утечки конфиденциальной информации, совершенной инсайдером из числа опытных администраторов, отличается от выявления нецелевого использования сети Интернет менеджером.

Тема работы: Современные технические средства выявления инцидентов информационной безопасности

Цель работы: Изучить современные технические средства выявления инцидентов информационной безопасности.

Задачи работы: рассмотреть:

Понятие Инцидент информационной безопасности

Классификацию и примеры инцидентов информационной безопасности

Современные технические средства выявления инцидентов информационной безопасности.

Глава 1 Характеристика инцидентов информационной безопасности

1.1 Инцидент информационной безопасности

Практически любая компания хоть раз сталкивалась с инцидентами в сфере информационной безопасности – это одно или несколько нежелательных или неожиданных событий, которые способствуют значительной вероятности компрометации бизнес-операций и создания серьезной угрозы ИБ. Классическими примерами считаются кражи персональных данных пользователей, искажение инфоактивов и различные нарушения требований законодательства.

1.2 Классификация

Инциденты информационной безопасности (ИБ) представлены десятками событий, объединенных в классификацию и делящихся по нескольким признакам:

По уровню тяжести для профессиональной деятельности компании.

По вероятному возникновению рецидива – повторное «заражение».

По типам угроз.

По нарушенным свойствам ИБ.

По преднамеренности возникновения.

По уровню информационной инфраструктуры.

По сложности выявления.

По сложности устранения и т.д.

1.3 Примеры инцидентов.

Инциденты могут быть случайными или умышленными, вызванными в области информационной безопасности техническими или иными средствами. Предугадать последствия влияния на всю систему сложно. Это может быть: раскрытие или изменение украденной информации, нанесение ущерба активам компании или их полное хищение и т.д.

Основные примеры:

Отказ в обслуживании. Большая категория, включающая события, которые приводят системы, сети или серверы к неспособности функционировать с прежними показателями и параметрами. Чаще всего проявляются, если пользователи в процессе авторизации получают отказ доступа. В данной группе инцидентов информационной безопасности (ИБ) выделяют несколько типов, создаваемых компьютерными и иными ресурсами: истощение и полное уничтожение ресурсов. Наиболее распространенные примеры: единовременный запуск сразу нескольких сеансов в рамках одной системы, передача данных в запрещенном формате в попытках вызвать различные нарушения или свести на «нет» их нормальную работу и т.д.

Сбор информации. Предусматриваются действия, связанные с установлением возможных, наиболее явных целей атаки и получением сведений о соответствующих сервисах [8]. Инциденты в этой категории предполагают выполнение разведывательных мероприятий, чтобы выявить: наличие цели и ее потенциальные уязвимости. Распространенные примеры атак с использованием технических устройств – сброс записей DNS, отправление сообщений-тестов по «левым» координатам для поиска функционирующей системы, исследование объекта для идентификации, анализ открытых поротов на протокол передачи файлов и т.д.

Несанкционированный доступ. Это остальные инциденты, которые не подходят под параметры вышеперечисленных категорий. Сюда входят несанкционированные попытки получения доступа к системе или ее неправильное использование. Типичные примеры – извлечение внутренних файлов с паролями, атаки переполнения буфера с целью получения привилегированного доступа к сети, использование уязвимостей протокола для перехвата важной информации, разрушение устройств физической защиты с последующим завладением данных и т.д.

Видов и примеров самых разных инцидентов информационной безопасности (ИБ) гораздо больше. Важно вовремя отреагировать и принять меры.

1.4 Реагирование на инцидент

Выявление и реагирование – это важные процедуры, направленные на борьбу с инцидентами в сфере информационной безопасности (ИБ). Во время них проявляются определенные уязвимости системы, обнаруживаются все следы атак и возможных вторжений. Осуществляется проверка механизмов защиты и т.д.

Расследование компьютерных инцидентов информационной безопасности и реагирование на них (независимо от вида) требует примера профессиональной политики — участия команды опытных специалистов, которые осуществят целый комплекс мероприятий, состоящий из нескольких последовательных шагов [7]:

Подготовка. Когда инцидент уже произошел, от специалистов требуются максимально выверенные и оперативные действия. Важна тщательная подготовка. Обеспечивается защита информационной системы. Сотрудники организации и пользователи информируются о необходимости обеспечения мер безопасности.

Обнаружение. Сотрудники организации или сторонние специалисты выясняют, относится ли найденное в системе, сети или сервере событие инцидентом или нет. Применяются различные аналитические средства, потоки данных об угрозах, публичные отчеты и остальные информационные источники, которые могут помочь.

Сдерживание. Специалисты осуществляют идентификацию скомпрометированных компьютеров. Настраивают систему безопасности таким образом, чтобы «заражение» не распространялось дальше. Происходит перенастройка, чтобы ИС могла и дальше работать без зараженных объектов.

Удаление. Основная цель этапа – приведение зараженной информационной системы в первоначальное состояние. Специалисты удаляют вредоносное программное обеспечение, а также другие объекты, которые остались после заражения.

Восстановление. «Обезвреженные» системы постепенно вводятся в основную рабочую сеть. Сотрудники, ответственные за ИБ, продолжают и дальше следить за их состоянием. Это нужно, чтобы удостовериться в полной ликвидации угрозы [5].

1.5 Нормативные документы, стандарты

Управление инцидентами - одна из важнейших процедур управления ИБ, рекомендованная международными и российскими стандартами в области ИБ. К настоящему времени в международной практике разработано достаточное количество нормативных документов, регламентирующих вопросы управления инцидентами, причем не только в рамках обеспечения ИБ (ISO/IEC 17799:2000, ISO/IEC 27001:2005 и др.), но и при управлении ИТ-сервисами в целом (ISO/IEC 20000:2005). Стандартом Банка России СТО БР ИББС 1.0-2008 "Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения" определено, что мониторинг событий и инцидентов в системе информационной безопасности используется для поддержания системы защиты на должном уровне в качестве оперативной меры, а менеджмент событий и инцидентов безопасности, полученных в результате мониторинга, позволяет избежать деградации и обеспечить требуемый уровень безопасности активов [3].

Вполне естественно, что каждая организация в построении системы управления инцидентами ИБ руководствуется определенными стандартами и требованиями руководства, учитывает уже имеющиеся наработки, опыт специалистов.

1.6 Процесс управления инцидентами ИБ

Политика реагирования на инциденты ИБ разрабатывается с учетом специфики организации, профиля ее деятельности. В большинстве организаций процесс управления инцидентами ИБ построен следующим образом:

получение информации об инциденте;

получение дополнительной информации, связанной с выявленным инцидентом;

анализ ситуации, локализация инцидента и оперативное применение контрмер;

установление причин, по которым стал возможен инцидент, и определение ответственных лиц (расследование);

проведение корректирующих и профилактических мероприятий.

Процедура управления инцидентами разрабатывается в рамках общей СУИБ и должна обеспечиваться соответствующими нормативными документами и всеобщей поддержкой пользователей.

Нормативные документы должны отражать следующие основные вопросы:

определение инцидента ИБ, перечень событий, являющихся инцидентами, и порядок оповещения ответственного лица о возникновении инцидента - для всех пользователей;

порядок выявления и расследования инцидента ИБ, устранения последствий и причин инцидента, а также проведения необходимых корректирующих и превентивных мероприятий - для работников подразделений ИБ.

1.7 Обучение пользователей вопросам выявления инцидентов ИБ

Инцидент ИБ может заметить пользователь или администратор системы. Как правило, администраторы знают, что следует делать в случае обнаружения инцидентов, чего не всегда можно сказать о пользователях. Поэтому важным аспектом построения системы управления инцидентами ИБ является обучение пользователей вопросам выявления таких инцидентов и реагирования на них.

Информация об инциденте ИБ может поступать из самых различных источников: средств обеспечения ИБ (межсетевых экранов, систем обнаружения атак, антивирусных систем, операционных систем и приложений, средств контроля физического доступа), от самих пользователей и администраторов, из внешних источников, в том числе средств массовой информации (например, из Интернета). Важно, чтобы были налажены такие процедуры, как мониторинг событий, контроль и мониторинг действий пользователей, системных администраторов и пр.

Процедуры сбора информации, используемые для выявления и расследования инцидентов, могут обеспечиваться как техническими, так и организационными мерами [1].

Глава 2 Технические средства и системы выявления инцидентов ИБ

2.1 Общее описание

События от различных технических средств защиты являются важнейшим поставщиком информации о процессах, происходящих в СУИБ, о нарушениях, рисках. Большое развитие получили системы обнаружения вторжений (IDS), используемые для обнаружения сетевых атак и вредоносной активности, технологии предотвращения утечек из информационной системы вовне (DLP-системы), различного рода аппаратно-программные средства, контролирующие состояние сети, информационные потоки и действия пользователей. Современные тенденции развития средств обеспечения ИБ демонстрируют переход от узкоспециализированных программных продуктов к интегрированным и автоматизированным программно-аппаратным комплексам, решающим сразу несколько задач по обеспечению ИБ, что позволяет существенно повысить эффективность получения информации об инцидентах и состоянии системы ИБ в целом [2].

Основными задачами, решаемыми с помощью технических средств и систем выявления инцидентов ИБ, являются:

осуществление централизованного сбора, обработки и анализа событий из множества распределенных гетерогенных источников событий;

обнаружение в режиме реального времени атак, вторжений, нарушений политик безопасности;

контроль за портами и устройствами ввода/вывода информации;

мониторинг действий пользователей;

предоставление инструментария для проведения расследований инцидентов ИБ, формирования доказательной базы по инциденту ИБ.

Анализ собранных данных включает исследование журналов работы различных систем, сообщений о событиях, просмотр состояния портов, свидетельств работы операционных систем, приложений, протоколов конфигурационных файлов, сообщений электронной почты и прикрепленных файлов, инсталлированных приложений и т.д., в результате чего подтверждается или опровергается факт возникновения инцидента ИБ.

В процессе анализа осуществляется структуризация и прио-ритизация инцидентов ИБ на основе определения степени критичности рассматриваемого ресурса и степени критичности воздействия на него, - так называемый эффект инцидента. Собранные данные подвергаются корреляции и выводятся на консоль работника подразделения ИБ.

На основании событий проводятся корректирующие действия, оценка текущей защищенности системы, эффективности функционирования СУИБ.

2.2 DLP система предотвращения утечек данных

DLP – это система предотвращения утечек данных в информационной среде. Она представляет собой специальный инструмент, с помощью которого системные администраторы корпоративных сетей могут отслеживать и блокировать попытки несанкционированной передачи информации. Кроме того, что такая система может предотвращать факты незаконного завладения информацией, она также позволяет отслеживать действия всех пользователей сети, которые связаны с использованием социальных сетей, общением в чатах, пересылкой e-mail сообщений и пр. Основная цель, на которую нацелены системы предотвращения утечек конфиденциальной информации DLP, является поддержка и выполнение всех требований политики конфиденциальности и безопасности информации, которые существуют в той или иной организации, компании, предприятии [1].

Разработчики современных DLP-продуктов отказались от обособленной реализации защиты уровней, поскольку от утечки нужно защищать и конечные устройства, и сеть.

Сетевой уровень контроля при этом должен обеспечивать максимально возможный охват сетевых протоколов и сервисов. Речь идет не только о «традиционных» каналах (почтовые протоколы, FTP, HTTP-трафик), но и о более новых системах сетевого обмена (Instant Messengers, облачные хранилища). К сожалению, на сетевом уровне невозможно контролировать шифрованный трафик, но данная проблема в DLP-системах решена на уровне хоста.

Контроль на хостовом уровне позволяет решать больше задач по мониторингу и анализу. Фактически ИБ-служба получает инструмент полного контроля за действиями пользователя на рабочей станции. DLP с хостовой архитектурой позволяет отслеживать, что копируется на съемный носитель, какие документы отправляются на печать, что набирается на клавиатуре, записывать аудиоматериалы, делать снимки экрана. На уровне конечной рабочей станции перехватывается шифрованный трафик (например, Skype), а для проверки открыты данные, которые обрабатываются в текущий момент и которые длительное время хранятся на ПК пользователя.

Помимо решения обычных задач, DLP-системы с контролем на хостовом уровне обеспечивают дополнительные меры по обеспечению информационной безопасности: контроль установки и изменения ПО, блокировка портов ввода-вывода и т.п.

Минусы хостовой реализации в том, что системы с обширным набором функций сложнее администрировать, они более требовательны к ресурсам самой рабочей станции. Управляющий сервер регулярно обращается к модулю-«агенту» на конечном устройстве, чтобы проверить доступность и актуальность настроек. Кроме того, часть ресурсов пользовательской рабочей станции будет неизбежно «съедаться» модулем DLP. Поэтому еще на этапе подбора решения для предотвращения утечки важно обратить внимание на аппаратные требования.

Принцип разделения технологий в DLP-системах остался в прошлом. Современные программные решения для предотвращения утечек задействуют методы, которые компенсируют недостатки друг друга. Благодаря комплексному подходу конфиденциальные данные внутри периметра информационной безопасности становится более устойчивыми к угрозам

Выбор DLP-системы зависит от задач, которые требуется решить конкретной компании. В самом общем виде задачи делятся на несколько групп, включая контроль движения конфиденциальной информации, надзор за активностью сотрудников в течение дня, мониторинг сетевой (анализ шлюзов) и комплексный (сети и конечные рабочие станции).

Для целей большинства компаний оптимальным будет выбор комплексного DLP-решения. Для малых и средних предприятий подойдут хостовые системы. Плюсы хостовых DLP – удовлетворительная функциональность и невысокая стоимость. Среди минусов – низкие производительность, масштабируемость, устойчивость отказов.

У сетевых DLP подобных недостатков нет. Они легко интегрируются и взаимодействуют с решениями других вендоров. Это важный аспект, поскольку DLP-система должна слаженно работать в тандеме с продуктами, уже установленными в корпоративной сети. Не менее важна и совместимость DLP с базами данных и используемым программным обеспечением.

При выборе DLP учитываются каналы передачи данных, которые используются в компании и нуждаются в защите. Чаще всего это протоколы электронной почты, IP-телефонии, НТТР; беспроводные сети, Bluetooth, съемные носители, печать на принтерах, сетевых или работающих автономно [4].

Функции мониторинга и анализа – важные составляющие корректной работы DLP-системы. Минимальные требования к аналитическим инструментам включают морфологического и лингвистического анализа, способность соотносить контролируемые данные со словарями или сохраненными файлами-«эталонами».

Результативность работы системы зависит от грамотной настройки автоматизации поисковых алгоритмов. Поэтому преимуществом продукта будет простой и понятный процесс наладки DLP, который не потребует регулярных консультаций у технических специалистов вендора.

Мировой современный рынок DLP В данный момент главные места на мировом рынке DLP-систем занимают компании, широко известные в данной сфере. К ним можно отнести Symantec, TrendMicro, McAffee, WebSense. Symantec

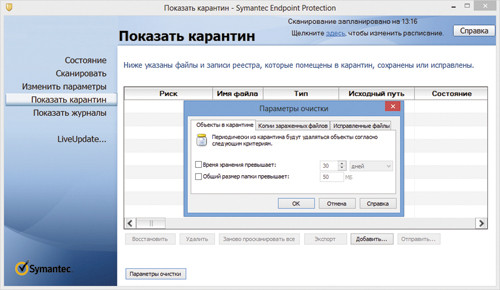

Symantec сохраняет лидирующие позиции на рынке DLP, хотя этот факт и удивляет, так как многие другие компании могут заменить ее. Решение все так же состоит из модульных компонентов, которые позволяют обеспечивать новейшие возможности, рассчитанные на интеграцию систем DLP в наилучших технологиях. Дорожная технологическая карта на настоящий год составлялась с использованием сведений своих клиентов и является сегодня самой прогрессивной из имеющихся на рынке. Вместе с тем это далеко не самый лучший выбор DLP-системы. Сильные стороны: значительное улучшение технологии Content-Aware DLP для портативных устройств; усовершенствование возможностей извлечения контента, по причине чего поддерживается наиболее комплексный подход; доработка интеграции возможностей DLP с иными продуктами Symantec (наиболее ярким примером может выступить Data Insight). То, на что необходимо обратить внимание (немаловажные минусы в работе, над которыми стоит задуматься): несмотря на то что дорожная технологическая карта у Symantec считается прогрессивной, реализация ее зачастую происходит с заминками; даже при том, что консоль управления является в полной мере функциональной, ее конкурентоспособность не так высока, как заявляют специалисты Symantec; нередко клиенты этой системы жалуются на время реакции службы поддержки; цена на данное решение по-прежнему значительно выше, чем у разработок конкурентов, которые со временем могут занять лидирующее место благодаря малым изменениям в этой системе [5].

Рисунок 1. Продукт компании Symantec

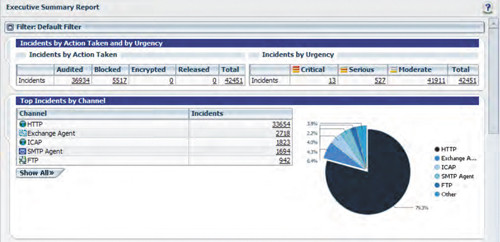

Websense

Последние несколько лет разработчики регулярно улучшают DLP-предложение Websense. Его смело можно считать полнофункциональным решением. Websense обеспечил современного пользователя расширенными возможностями. Выигрышные стороны: Со стороны Websense выдвигается предложение, связанное с применением полнофункционального решения DLP-системами, поддерживающего конечные точки и обнаружение данных. Посредством функции drip DLP возможно обнаружение постепенных утечек информации, достаточно долго длящихся по времени. Что заслуживает особого внимания: Редактировать данные можно только в покое. Технологическая карта характеризуется слабой мощностью.

Рисунок 2. Продукт компании Websense

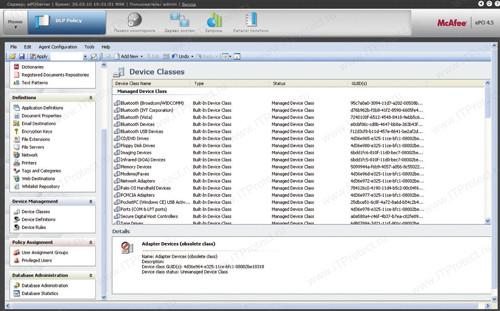

McAfee DLP

Успела подвергнуться множеству изменений положительного характера и DLP-система безопасности McAfee. Ей не свойственно наличие особых функций, однако реализация базовых возможностей организована на высоком уровне. Ключевое отличие, если не считать интеграцию с иными продуктами консоли McAfee ePolicy Orchestrator (EPO), состоит в применении технологии хранения в централизованной базе захваченных данных. С помощью такой базы можно добиться их применения для оптимизации новых правил с целью проведения тестирования на предмет вероятности ложных срабатываний и для того, чтобы сократить время развертывания [6].

Что больше всего привлекает в данном решении? Организацию управления инцидентами смело можно назвать сильной стороной решения McAfee. С его помощью осуществляется прикрепление документов и комментариев, сулящих пользу при проработке на любом уровне. Данное решение способно обнаружить нетекстовой контент, например, картинку. Возможен вариант развёртывания DLP-системами от этого разработчика нового решения с целью защиты конечных точек, например, stand-alone. Достаточно хорошо показали себя функции, нацеленные на развивающиеся платформы, представленные в форме устройств мобильной связи и социальных сетей. Это позволяет им обойти конкурентные решения. Посредством базы данных, содержащей захваченную информацию, осуществляется анализ новых правил, что способствует снижению числа ложных срабатываний и ускорению внедрения правил. Решение McAfee DLP наделено базовыми функциями в виртуальной среде. Планы, касающиеся их развития, ещё не совсем четко сформулированы.

Рисунок 3. Продукт компании McAfee

Обзор различных решений, представленный выше, показывает, что все они работают одинаковым образом. По мнению экспертов, главная тенденция развития состоит в том, что «заплаточные» системы, содержащие компоненты от нескольких производителей, занимающихся решением определенных задач, сменятся интегрированным программным комплексом. Этот переход будет осуществлен по причине потребности в избавлении специалистов от решения некоторых проблем. Кроме того, будут постоянно совершенствоваться имеющиеся DLP-системы, аналоги которых не могут обеспечить тот же уровень защиты. –

2.3 Cистема обнаружения вторжения IPS

Система IPS — это такая же система обнаружения вторжения как и IDS, только имеет расширенные функции. IPS выполняет больше функций и соответственно обеспечивает большую защиту.

Система обнаружения вторжений IPS IDS не только мониторит систему, находит вторжение и сообщает пользователю о нем, но и защищает саму сеть и систему от вторжения. Большим преимуществом таки программ является то, что они работают онлайн и имеют способность сразу заблокировать вторжение.

главным частям IDS можно отнести:

считывающая подсистема, накапливающая информацию с сети,

анализирующая часть системы, определяющая нападения или вредоносные действия,

база данных, в которой хранится вся информация о собранных данных, атаках, анализе и т. д.,

система управления, с помощью которой пользователь может задать критерии работы всей системы, просматривать сеть, разграничивать доступ для просмотра нападений, отчетов анализа.

Какие проблемы позволяет решить система обнаружения атак и вторжений

К проблемам, решаемым системой обнаружения атак и вторжений, можно отнести:

анализ информацию об источнике,

блокировку или разрешение доступа в зависимости от итога анализа.

Перечислим функции, которые выполняет IDS, чтобы решить эти задачи:

просмотр активности пользователей,

мониторинг работы системы, нахождение ее узких мест,

просмотр важных файлов на целостность информации и данных,

сбор статистики и анализ сети, опираясь на информацию, собранную с предыдущих атак,

просмотр работу операционной системы.

Положительные стороны внедрения системы обнаружения вторжений

При использовании такой системы на предприятии она всегда скажет вам о том, в какой момент началось нападение или неправомерный вход. Вы имеете возможность отследить поведение и поступки стороннего посетителя. Программа вам покажет все, что сделал этот человек с момента захождения в систему до нанесения вреда.

Система оповестит вас в том случае, если данные были удалены или изменены. Так вы можете улучшить целостность своей системы. При любой сбое сети вы будете знать, что и где произошло.

Системы обнаружения вторжений просматривают интернет ресурсы и определяют когда и откуда был выполнен вход в систему. Но некоторые действия они к сожалению не могут определить.

Например, если у вас проблема с сетевыми протоколами, если процесс входа в систему самих сотрудников компании несложный, то такие системы не способны увидеть злоумышленников. Стоит отметить, что не со всеми проблемами вхождения система может справиться. Например, с атаками пакетного уровня, они не справляются.

Классификация систем обнаружения вторжений

Существует несколько видов систем обнаружения вторжения. Рассмотрим виды систем IDS по способу мониторинга и по методам выявления атак. По способу мониторинга выделяют системы NIDS и HIDS.

NIDS

Под системами вида NIDS понимаются системы обнаружения вторжений уровня сети, которые мониторят всю информационную сеть. Если правильно расположить систему, то можно просматривать и анализировать работу довольно большой сети.

Такие системы просматривают все пакеты, поступающие в систему, без выбора. При этом параметры входящих пакетов сравниваются с параметрами предыдущих вторжений и с данными, заложенными в систему. Если система считает вхождение атакой, то она дает знать об этом пользователю.

При использовании таких систем стоит помнить о том, что они работают со всеми входящими запросами и если у вас большая сеть и большой входной поток, то система может просто не справится или пропустить из виду некоторую угрозу.

NIDS относятся к пассивным технологиям, поэтому их просто внедрять в новые топологии сетей. Они не принесут сбой в функционирование сети. В отличие от IDS IPS систем обнаружения и предотвращения вторжений, NIDS только регистрируют атаку, делают о ней запись и оповещают пользователя.

Большим минусом NIDS является, то что они не распознают зашифрованные данные. Это может привести к тому, что злоумышленники используют шифрованные данные для нанесения вреда, а система не сможет их увидеть.

К минусу также можно отнести неспособность системы увидеть саму атаку, то есть конкретно что произошло. Системы такого вида могут только оповестить вас о том, что несанкционированное действие случилось. И в таком случае пользователю, ответственному за работу такой системы, необходимо просмотреть все случаи и найти неполадки.

Еще одним недостатком является то, что система данного вида не распознает атаки фрагментированных пакетов. Такие атаки могут нарушить не только работу сети организации, но и самой системы NIDS. А если она выйдет из сбоя, то у вас можно будет «забрать» все что угодно.

HIDS

Системы данного вида просматривают только определенный компьютер. Они наблюдают за работой системы в целом, просматривая системные файлы и операционную систему. HIDS сканирует файлы, сопоставляя их с более ранней версией. При наблюдении изменений (удаления, изменения информации в системных файлах) система сразу сообщает о проблеме пользователю.

Большим плюсом является устойчивость систем обнаружения вторжений такого вида к шифрованному трафику. Это осуществляется за счет того, что данные, расположенные на компьютере, создаются перед процессом шифрования или после дешифровки.

Недостатком систем является то, что их очень просто можно заблокировать с помощью DoS атак. Это получается за счет того, что HIDS расположена на том же компьютере, который подвергается атаке. То есть атаке подлежит и сама система HIDS, что приводит к ее сбою.

К недостаткам также можно отнести то, что HIDS уменьшает эффективность работы самого компьютера, так как размещена на нем и на ее работу компьютер затрачивает определенные ресурсы.

IDS системы обнаружения вторжений атаки угроз различаются по методам выявления атак.

Системы, анализирующие сигнатуру. Если система использует такой метод, то ее анализ складывается на сравнении пакетов данных с прописанными видами атак. Достаточно эффективный метод, так как случаев ошибок или обнаружения ложных вторжений практически не выдает. Только правдивая информация.

Системы, использующие метод аномалий. Такие системы мониторят как компьютер, так и сеть. При этом изначально записывается нормальное поведение обоих, а затем система при работе сравнивает произошедшие события с нормальными и при отклонении реагирует, выдавая сообщения администратору. Плюсом является то, что не требуется хранить все сигнатуры атак, но минусом является большая вероятность распознавание системой правомерных действий за несанкционированные.

Системы, использующие метод политик. В данном случае в системе прописываются правила безопасности сети, то есть то с какими сетями можно работать, какие протокола являются безопасными для работы и т. д. Довольно надежные системы, но минусом является сложность заполнения базы данных с правилами.

Требования к системам обнаружения вторжений ФСТЭК

В нашей стране Федеральной службой по техническому и экспортному контролю (ФСТЭК) разработаны метод документы с требованиями к системам обнаружения вторжений.

Согласно информационному письму об утверждении требований к системам обнаружения вторжений, требования относятся к программным и аппаратным средствам, которые должны обеспечить защиту данных и информации, относящейся к гос. тайне и имеющей ограниченный доступ.

Выделяют два вида систем:

распознающие атаку на уровне сети,

распознающие сторонние вхождения на уровне компьютера (узла).

Разделение идет и на классы защиты. Из всего 6. Класс 1 является наивысшим и содержит требования к работе систем с данными, относящимися к гос. тайне. Класс 6 — самый низкий, к нему относятся системы, работающие с персональными данными.

Разработчикам систем обнаружения вторжений ФСТЭК выдает сертификат соответствия, в котором прописывается то, что разработанное программное обеспечение или средство прошло испытания и соответствует необходимым требованиям.

Примеры:

ALTELL NEO

В основе IDS/IPS, применяемых нашей компанией в межсетевых экранах нового поколения ALTELL NEO, лежит открытая технология Suricata, дорабатываемая в соответствии с нашими задачами. В отличие от IDS/IPS Snort, применяемой остальными разработчиками, используемая нами система обладает рядом преимуществ, например, позволяет использовать GPU в режиме IDS, обладает более продвинутой системой IPS, поддерживает многозадачность (что обеспечивает более высокую производительность), и многое другое, в том числе полная поддержка формата правил Snort.

Стоит учитывать, что для корректной работы IDS/IPS ей необходимы актуальные базы сигнатур. В ALTELL NEO для этой цели используются открытые базы National Vulnerability Database и Bugtraq. Обновление баз происходит 2-3 раза в день, что позволяет обеспечить оптимальный уровень информационной безопасности.

Система ALTELL NEO может функционировать в двух режимах: режиме обнаружения вторжений (IDS) и режиме предотвращения вторжений (IPS). Включение функций IDS и IPS происходит на выбранном администратором интерфейсе устройства — одном или нескольких. Также возможен вызов функций IPS при настройке правил межсетевого экрана для конкретного типа трафика, который требуется проверить. Функциональное отличие IDS от IPS заключается в том, что в режиме IPS сетевые атаки могут быть заблокированы в режиме реального времени.

Правила безопасности разрабатываются и совершенствуются сообществом Emerging Threats и основаны на многолетнем совместном опыте экспертов в области защиты от сетевых атак. Обновление правил происходит автоматически по защищенному каналу (для этого в ALTELL NEO должно быть настроено подключение к Интернету). Каждому правилу назначается приоритет в соответствии с классом атаки по частоте использования и важности. Стандартные уровни приоритетов — от 1 до 3, при этом приоритет «1» является высоким, приоритет «2» — средним, приоритет «3» — низким.

В соответствии с данными приоритетами может быть назначено действие, которое будет выполнять система обнаружения и предотвращения вторжений ALTELL NEO в режиме реального времени при обнаружении сетевого трафика, соответствующего сигнатуре правила. Действие может быть следующим:

Alert (режим IDS) — трафик разрешается и пересылается получателю. В журнал регистрации событий записывается предупреждение. Это действие установлено по умолчанию для всех правил;

Drop (режим IPS) — анализ пакета прекращается, дальнейшее сравнение на соответствие оставшимся правилам не производится. Пакет отбрасывается, в журнал записывается предупреждение;

Reject (режим IPS) — в этом режиме пакет отбрасывается, в журнал записывается предупреждение. При этом отправителю и получателю пакета отправляется соответствующее сообщение;

Pass (режим IDS и IPS) — в этом режиме анализ пакета прекращается, дальнейшее сравнение на соответствие оставшимся правилам не производится. Пакет пересылается по назначению, предупреждение не генерируется.

Отчёты по трафику, проходящему через систему обнаружения и предотвращения вторжений ALTELL NEO, могут быть сформированы в централизованной системе управления ALTELL NEO собственной разработки, которая собирает исходные данные (alert’ы) с одного или нескольких устройств ALTELL NEO.

Назначение и область применения

Программный комплекс «Ребус-СОВ» предназначен для обнаружения и (или) блокирования угроз безопасности информации, относящихся к вторжениям (преднамеренный несанкционированный доступ или специальные воздействия на информацию (носители информации)):

со стороны внешних нарушителей из информационно-телекоммуникационных сетей;

со стороны внутренних нарушителей, обладающих правами и полномочиями на доступ к информации в информационной системе.

Программный комплекс «Ребус-СОВ» может использоваться на объектах вычислительной техники в качестве элемента системы защиты информации информационных систем, функционирующих на базе вычислительных сетей, и обрабатывающих государственную тайну и (или) конфиденциальную информацию, включая персональные данные.

Состав:

«Консоль управления СОВ»;

«Сервер СОВ»;

«Агент СОВ»;

«Средство сбора данных и обнаружения вторжений»;

«Средство противодействия вторжениям».

Основные технические характеристики комплекса:

способы обнаружения вторжений: анализ сетевого трафика; анализ статистики сетевого трафика; контроль состава ЛВС; анализ журналов аудита ОС и ПО; анализ журналов аудита АПКЗИ «Ребус-М»;

способы противодействия вторжениям: блокировка станции; блокировка сетевого трафика; управление межсетевым экраном;

функционирование комплекса как на уровне сети, так и на уровне узла;

полное соответствие требованиям руководящих документов ФСТЭК России;

поддержка операционных систем Microsoft Windows, МСВС 3.0/5.0, Astra Linux Special Edition;

возможность функционирования в гетерогенных сетях;

возможность гибкой настройки автоматической реакции на вторжения;

расширяемая схема, позволяющая подключать дополнительные модули сбора данных и их анализа, а также реагирования, непосредственно на объекте без модификации исполняемых модулей изделия;

возможность использования комплекса на технических средствах, существующих на объектах.

Функциональные возможности

Программный комплекс «Ребус-СОВ» позволяет решать следующие задачи:

обнаружение вторжений в информационной системе;

регистрация обнаруженных вторжений;

анализ обнаруженных вторжений;

реагирование на обнаруженные вторжения;

контроль состояния СОВ; учет специфики контролируемой информационной системы;

управление доступом к данным и функциям СОВ.

Для решения указанных задач ПК «Ребус-СОВ» выполняет следующие функции:

обнаружение вторжений на основе анализа сетевого трафика, проходящего через контролируемый узел информационной системы (станцию), в режиме, близком к реальному масштабу времени (сигнатурный анализ, статистический анализ, контроль состава локальной вычислительной сети);

обнаружение вторжений на основе сигнатурного анализа журналов аудита операционной системы и прикладного программного обеспечения;

обнаружение вторжений на основе анализа журналов аудита «Модернизированный аппаратно-программный комплекс защиты информации (АПКЗИ «Ребус-М»)»;

контроль нештатных сетевых подключений на узлах и в сети;

оперативное отображение информации о вторжениях, обнаруженных на контролируемых станциях;

оперативное реагирование на выявленные вторжения в ручном и автоматическом режиме;

отображение состояния агентских станций;

визуализацию собранной статистики о вторжениях;

централизованное управление блокировкой станций и сетевого трафика;

формирование отчетов c возможностью фильтрации выводимой информации.

Wireless IDS — это инструмент с открытым исходным кодом, который написан на Python и работает в окружении Linux. Этот инструмент будет сниффить окружающий вас воздушный трафик на подозрительную активность, такую как пакеты атаки WEP/WPA/WPS. Он делает следующее:

Выявляет отправку массовой необоснованной деатуентификации клиентам / точкам доступа, что может быть индикатором возможной WPA атаки в целях получения рукопожатий.

Продолжительную отправку данных точке доступа с использованием широковещательного MAC адреса, что может быть индикатором возможных атак на WEP.

Необоснованное количество взаимодействия между беспроводным клиентом и точкой доступа, используя EAP аутентификацию, что может говорить о возможной атаке подбора WPS пина с помощью Reaver / WPSCrack.

Выявление изменений в связи — подключение к другой точке доступа, которая может быть мошеннической ТД (Пользователю нужно оценить ситуацию, является ли имя ТД сходим).

Выявляет возможные мошеннические точки доступа, отвечающие за зонды от беспроводных устройств в округе.

2.4 Security Operation Center

Актуальной темой стало построение центров реагирования на инциденты информационной безопасности — Security Operation Center, или SOC.

SOC — это центр реагирования на критические инциденты информационной безопасности (ИБ), который позволяет осуществлять предотвращение атак и полный мониторинг на всех уровнях ИТ: сетевых пакетов, сетевых потоков, активности операционной системы, контента, поведения пользователей. Платформа SOC обычно базируется на отказоустойчивой конфигурации SIEM, к которой дополнительно подключены источники данных об актуальных угрозах информационной безопасности (не вызывающих доверия IP, URL, бот-сетях), получаемые от ведущих лабораторий, которые занимаются обнаружением атак и противодействием киберпреступности.

Это даёт возможность агрегировать информацию об угрозах, выявлять больше инцидентов и обнаруживать атаки нулевого дня (zero day) в кратчайшие сроки.Система визуализации позволяет выводить операционную и сводную информацию заинтересованным лицам.

ЦЕЛИ И ПРОЦЕССЫ SOC

Цели SOC определяются в соответствии с бизнес-целями организации и должны быть зафиксированы документально. Можно использовать успешно зарекомендовавшую себя модель PDCA (Plan Do Check Act) (цикл Деминга-Шухарта). Она используется Международной организацией по стандартизации (ISO) как основа для формирования рекомендаций по различным направлениям обеспечения безопасности, в частности, в области управления инцидентами в стандарте ISO/ IEC 27035:2011 Information technology — Security techniques — Information security incident management. Согласно PDCA, деятельность SOC можно разделить на несколько процессов.

PLAN: планирование и подготовка деятельности:

• разработка политик и процедур;

• доработка существующих политик и процедур безопасности и управления рисками для обеспечения поддержки деятельности SOC;

• создание и обеспечение деятельности SOC как организационной единицы;

• повышение квалификации сотрудников SOC и осведомлённости персонала организации по вопросам деятельности SOC;

• обеспечение периодического тестирования функций SOC;

DO: использование SOC:

• обнаружение и оповещение о возникших событиях ИБ;

• сбор информации о произошедших событиях ИБ для выявления инцидентов ИБ;

• реагирование на инциденты ИБ;

• регистрация свидетельств инцидента ИБ для последующего анализа;

• устранение выявленных причин возникновения инцидента ИБ;

CHECK-анализ:

• правовая экспертиза инцидента ИБ;

• анализ инцидента и извлечение уроков;

• определение необходимых улучшений системы безопасности;

• определение необходимых улучшений деятельности SOC, в том числе на основе сформированных ключевых индикаторов эффективности;

ACT: корректирующие воздействия для устранения выявленных несоответствий:

• корректировка результатов анализа рисков безопасности и анализа менеджмента в организации;

• пересмотр документации и повышение эффективности программно-технических средств SOC;

• реализация улучшений в области безопасности, включая внедрение новых и/или обновлённых защитных мер.

Заключение

В данной курсовой работе были рассмотрены следующие вопросы:

Понятие Инцидент информационной безопасности

Классификацию и примеры инцидентов информационной безопасности

Современные технические средства выявления инцидентов информационной безопасности.

Данные вопросы имеют большое значение в контексте ИБ на предприятии

Только обладая полным и достоверным набором событий, можно провести надлежащее расследование инцидентов, получить представление о состоянии системы ИБ. Важно, чтобы ни один инцидент ИБ не остался незамеченным, было проведено расследование, выявлены виновные и, самое главное, выполнены корректирующие и превентивные действия.

Список литературы

- Защита информации в телекоммуникационных системах / Г.Ф. Конахович и др. - Москва: Высшая школа, 2017. - 288 c.

- Ищейнов, В. Я. Защита конфиденциальной информации / В.Я. Ищейнов, М.В. Мецатунян. - М.: Форум, 2014. - 256

- Мельников, В. П. Защита информации. Учебник / В.П. Мельников, А.И. Куприянов, А.Г. Схиртладзе. - М.: Образовательно-издательский центр "Академия", 2014. - 304 c.

- Партыка, Н. З. Емельянова. Т. Л. Партыка Защита информации в персональном компьютере. Учебное пособие / Н. З. Емельянова. Т. Л. Партыка Партыка, И.И. Попов. - М.: Форум, Инфра-М, 2015. - 368 c.

- Сергеева, Ю. С. Защита информации. Конспект лекций / Ю.С. Сергеева. - Москва: ИЛ, 2015. - 128 c.

- Соколов, А.В. Защита информации в распределенных корпоративных сетях и системах / А.В. Соколов, В.Ф. Шаньгин. - М.: ДМК Пресс, 2015. - 656 c.

- Спесивцев, А.В. Защита информации в персональных ЭВМ / А.В. Спесивцев, В.А. Вегнер, А.Ю. Крутяков. - М.: Радио и связь, 2016. - 192 c.

- Холево, А.С. Введение в квантовую теорию информации / А.С. Холево. - М.:, 2016. - 119 c.

- Шаньгин, В.Ф. Защита информации в компьютерных системах и сетях / В.Ф. Шаньгин. - М.: ДМК Пресс, 2017. - 275 c.

- Адаптация ребенка к школе по методике Васильевой Л.Л.

- Графические планшеты

- Проектирование реализации операций бизнес-процесса «Расчет заработной платы»

- Системы предотвращения утечек конфиденциальной информации (DLP)

- Технология обслуживания клиентов в ресторане «Адачи»

- Организационно-правовые формы социального обеспечения

- Применение процессного подхода для оптимизации бизнес-процессов

- Основные функции в системе менеджмента

- Формы государственного устройства (подробно)

- ПРОЕКТИРОВАНИЕ ИНТЕРЬЕРА. ДИЗАЙН-ПРОЕКТ П-ОБРАЗНОЙ КУХНИ

- Программные и аппаратные средства ограничения доступа к ресурсам ПК и сетей

- Проектирование реализации операций бизнес-процесса «Учет ремонтных работ жилищно-коммунального хозяйства»