Технические средства криптозащиты

Содержание:

Введение

Защита информации

Содержание проблемы защиты информации специалистами интерпретируются следующим образом. По мере развития и усложнения средств, методов и форм автоматизации процессов обработки информации повышается ее уязвимость. Основными факторами, способствующими повышению этой уязвимости, являются:

-Резкое увеличение объемов информации, накапливаемой, хранимой и обрабатываемой с помощью ЭВМ и других средств автоматизации;

-Сосредоточение в единых базах данных информации различного назначения и различных принадлежностей;

-Резкое расширение круга пользователей, имеющих непосредственный доступ к ресурсам вычислительной системы и находящимся в ней данных;

-Усложнение режимов функционирования технических средств вычислительных систем: широкое внедрение многопрограммного режима, а также режимов разделения времени и реального времени;

-Автоматизация межмашинного обмена информацией, в том числе и на больших расстояниях.

В этих условиях возникает уязвимость двух видов: с одной стороны, возможность уничтожения или искажения информации (т.е. нарушение ее физической целостности), а с другой - возможность несанкционированного использования информации (т.е. опасность утечки информации ограниченного пользования). Второй вид уязвимости вызывает особую озабоченность пользователей ЭВМ.

Основными потенциально возможными каналами утечки информации являются:

-Прямое хищение носителей и документов;

-Запоминание или копирование информации;

-Несанкционированное подключение к аппаратуре и линиям связи или незаконное использование "законной" (т.е. зарегистрированной) аппаратуры системы (чаще всего терминалов пользователей).

СКИЗ (Средства криптографической защиты информации) – это совокупность программных и технических элементов системы обработки данных, способных функционировать самостоятельно или в составе других систем для обеспечения ее безопасности.

ЭЦП (электронная цифровая подпись) – это информация в электронном виде, которая формируется при помощи уникальных комбинации символов и придает электронному документу юридическую силу.

Перехват – это получение несанкционированного доступа к ресурсу. Данный тип нарушения нарушает конфиденциальность информации.

Конфиденциальная информация – это информация, являющаяся конфиденциальной, то есть «доверительной, не подлежащей огласке, секретной».

Примерами нарушения этого типа могут служить:

- Подключение к кабелю связи с целью перехвата данных (получение информации о банковских картах, документов и т. д.)

- Незаконное копирование файлов и программ.

Модификация – открытие несанкционированного доступа к ресурсу и его изменение нарушителем.

Данный тип нарушений нарушает целостность информации.

Примерами нарушений это типа могут служить:

- Изменение значений в файле данных

- Модификация кода программы с целью изменения ее функций

- Изменение содержимого передаваемого по сети сообщения

Фальсификация – это внесение в систему ложного объекта.

Данный тип нарушает аутентичность информации.

Аутентичность информации – это подлинность, полнота и точность информации.

Примерами нарушений этого могут служить:

- Отправка поддельных сообщений по сети.

- Добавлений записей в файл.

ФЗ «Об электронной подписи»

Цель принятия – регулировать отношения в области использования электронных подписей при:

- Совершении гражданско-правовых сделок

- Оказании государственных и муниципальных услуг

- Исполнение государственных и муниципальных функций

- Совершении иных юридических значимых действий

Определяет и устанавливает

- Принципы использования электронной подписи

- Условия признания ЭД, подписанных ЭП, равнозначными документами на бумажном носителе, подписанным собственноручной подписью

- Вопросы регламентации деятельности УЦ

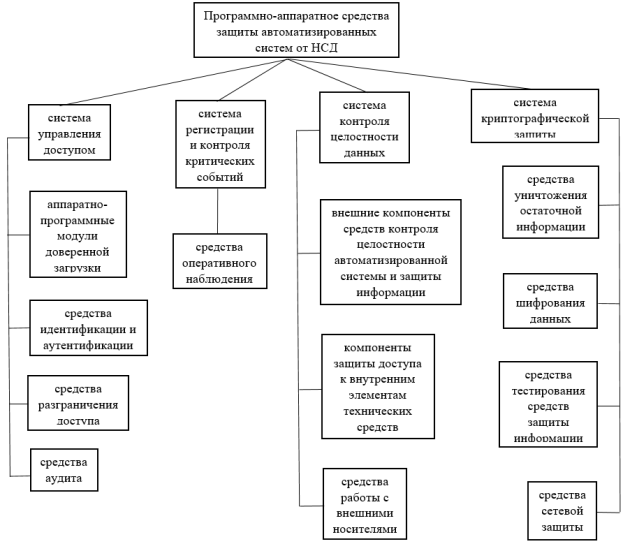

(Рис 1)

Удостоверяющий центр – субъект права, являющийся носителем субъективных прав и юридических обязанностей в частности:

- Изготовления и выдачи ключей ЭП

- Изготовления и выдачи сертификатов ключей ЭП

- Аннулирования, приостановления и возобновления действия сертификатов ключей ЭП

- Предоставления информации о действии сертификатов ключей ЭП

- Подтверждения подлинности ЭП

Авторство – подпись принадлежит отправителю документа и никому другому.

Целостность – свойство информации, заключающееся в ее существовании в неискаженном виде по отношению к некоторому первоначальному состоянию

|

Составляющие доверия открытому ключу подписи |

||

|

Юридическая сила |

Организационные вопросы |

Техническое доверие |

Аппаратные средства защиты информации

Аппаратные средства – это технические средства, используемые для обработки данных. Сюда относятся: Персональный компьютер (комплекс технических средств, предназначенных для автоматической обработки информации в процессе решения вычислительных и информационных задач).

Периферийное оборудование (комплекс внешних устройств ЭВМ, не находящихся под непосредственным управлением центрального процессора).

Физические носители машинной информации.

К аппаратным средствам защиты относятся различные электронные, электронно-механические, электронно-оптические устройства. К настоящему времени разработано значительное число аппаратных средств различного назначения, однако наибольшее распространение получают следующие:

-специальные регистры для хранения реквизитов защиты: паролей, идентифицирующих кодов, грифов или уровней секретности;

-генераторы кодов, предназначенные для автоматического генерирования идентифицирующего кода устройства;

-устройства измерения индивидуальных характеристик человека (голоса, отпечатков) с целью его идентификации;

-специальные биты секретности, значение которых определяет уровень секретности информации, хранимой в ЗУ, которой принадлежат данные биты;

-схемы прерывания передачи информации в линии связи с целью периодической проверки адреса выдачи данных. Особую и получающую наибольшее распространение группу аппаратных средств защиты составляют устройства для шифрования информации (криптографические методы).

Оптимизация аппаратных средств криптографической защиты информации (АСКЗИ).

В последнее время возрос интерес к современным аппаратным средствам криптографической защиты информации (АСКЗИ). Это обусловлено, прежде всего, простотой оперативностью их внедрения. Для этого достаточно у абонентов на передающей и приемной сторонах иметь аппаратуру АСКЗИ и комплект ключевых документов, чтобы гарантировать конфиденциальность циркулирующей в автоматизированных системах управления (АСУ) информации.

Современные АСКЗИ строятся на модульном принципе, что дает возможность комплектовать структуру АСКЗИ по выбору заказчика.

Автоматизированная система управления – это комплекс аппаратных и программных средств, а также персонала, предназначенный для управления различными процессами в рамках технологического процесса, производства, предприятия.

(рис 2)

Заключение

- Наибольший эффект достигается тогда, когда все используемые средства, методы и мероприятия объединяются в единый, целостный механизм защиты информации.

- Механизм защиты должен проектироваться параллельно с созданием систем обработки данных, начиная с момента выработки общего замысла построения системы.

- Функционирование механизма защиты должно планироваться и обеспечиваться наряду с планированием и обеспечением основных процессов автоматизированной обработки информации.

- Необходимо осуществлять постоянный контроль функционирования механизма защиты.

Ссылки

1. https://makcom.ru/tahograf-skzi-chto-eto

2. https://tensor.ru/uc/ep/skzi

3. https://science.wikia.org/ru/wiki/

4. https://taxcom.ru/centr/

5. http://detektor.ru/prod/common/protect/

6. https://vocable.ru/termin/autentichnost-informacii.htm

7. https://www.y-center.ru/corporate/zaschita-informatsii/sredstva-zaschity

8. https://www.google.com/ - картинки

9. https://it-security.admin-smolensk.ru/zinfo

10. https://minsvyaz.donland.ru/activity/331/

- Зарождение и основные этапы развития экономической теории

- Определение смыслового ядра предложения с изъятием придаточных (The Management Pyramid

- Определение смыслового ядра предложения с изъятием придаточных

- Электронная цифровая подпись.

- Электронная цифровая подпись (Понятие и сущность электронной цифровой подписи как основного реквизита электронного документа)

- Электронная цифровая подпись (Правовое регулирование отношений в области использования электронной цифровой подписи)

- Методы резервирования («Технологии обработки информации»)

- Методы резервирования

- Методы резервирования (По дисциплине «Технологии обработки информации»)

- 12 правил Кодда. (12 правил Кодда)

- Правовая сущность компьютерных преступлений

- 12 правил Кодда (реляционные системы)