Технологии программирования (Сбор и передача данных)

Содержание:

ВВЕДЕНИЕ

Информация является основой современного общества. Все больше возрастает значимость информации на предприятиях и в различных компаниях, увеличивается документооборот. В связи с тем, что основной деятельностью человека становиться обработка информации, для современного общество характерно определение «информационное общество».

Наиболее распространённой формой информации стал электронный формат, так как это позволяет передать информация на большое расстояние и оставаться «в курсе событий», даже находясь далеко от них. Такие устройства как: компьютеры, планшеты, смартфоны, подключенные к сети «интернет», позволяют оперировать информацией, будучи не привязанным к месту.

Любая информация, представленная в электронном виде, состоит из данных. Над данными производится множество операций, благодаря которым осуществляется обработка, хранение и передача информации.

Целью курсовой работы является изучение и определение основных операций над данными.

Для достижения цели необходимо рассмотреть:

- основные форматы данных;

- средства и способы передачи данных;

- основные способы обработки данных;

- хранение данных;

- защиту данных.

При написании работы использовались: учебник для студентов ВУЗов «Теоретические основы информатики» Стариченко Б.Е. для направления «Информационные системы и технологии», книга «Компьютерные сети нисходящий подход» Джеймс Куроуз и Кит Росс, а также информационно-образовательные порталы, сайт «ЦП Автоматизированные системы управления и промышленная безопасность», содержащий множество полезной информации по программированию и технологиям, сайты некоторых компаний, публикующих информацию по своей сфере деятельности и др.

1 Сбор и передача данных

1.1 Основные форматы данных

Перед тем как рассматривать основные операции над данными и информацией необходимо рассмотреть эти понятия.

Информация – это содержание сообщения, понижающего неопределенность некоторого опыта с неоднозначными исходами.[2]

С понятием «информация» тесно связано понятие «данные».

Данные — это «сырьё» для получения информации. [9]

Структурные единицы памяти компьютера — бит, байт и машинное слово. Причем понятия бита и байта универсальны и не зависят от модели компьютера, а размер машинного слова зависит от типа процессора ЭВМ (1 байт – 8-битная система, 2 байта – 16-битная и т.д.).

Числа в памяти ЭВМ хранятся в двух форматах: в формате с фиксированной точкой и в формате с плавающей точкой.

Формат с фиксированной точкой используется для хранения в памяти целых чисел. В этом случае число занимает одно машинное слово памяти. [19]

Диапазон представления целых чисел в 16-разрядном машинном слове:

-32768 ≤ -N≤ 32767.

В общем случае для k-разрядного машинного слова этот диапазон следующий:

-2 k-1≤ N ≤ 2 k-1 - 1. [19]

Формат представления вещественных чисел в компьютере называется форматом с плавающей точкой. Вещественное число R представляется в виде произведения мантиссы (m) на основание системы счисления (n) в некоторой целой степени (р), которую называют порядком: R = m х n^р.

Если при вычислениях с вещественными числами результат выходит за пределы допустимого диапазона, то выполнение программы прерывается. Вещественные числа, разрядность мантиссы которых превышает число разрядов, выделенных под мантиссу в ячейке памяти, представляются в компьютере приближенно (с «обрезанной» мантиссой). [8]

В памяти компьютера мантисса представляется как целое число, содержащее только значащие цифры (0 целых и запятая не хранятся). Следовательно, внутреннее представление вещественного числа сводится к представлению пары целых чисел: мантиссы и порядка. [19]

Было решено отводить под вещественные числа 4 байта (32 бита). Три младших байта отводилось под запись мантиссы, а старший байт включал в себя:

- Один (старший) бит — знак числа: 0 — положительное, 1 — отрицательное.

- Один бит — знак порядка: 0-положительный, 1-отрицательный.

- Младшие 6 битов — порядок числа.

Рассмотрим один из вариантов внутреннего представления вещественного числа в четырехбайтовой ячейке памяти.

В ячейке должна содержаться следующая информация о числе: знак числа, порядок и значащие цифры мантиссы.

В старшем бите 1-го байта хранится знак числа: 0 обозначает плюс, 1 — минус. Оставшиеся 7 бит первого байта содержат машинный порядок. В следующих трех байтах хранятся значащие цифры мантиссы (24 разряда).

В семи двоичных разрядах помещаются двоичные числа в диапазоне от 0000000 до 1111111. Значит, машинный порядок изменяется в диапазоне от 0 до 127 (в десятичной системе счисления). Всего 128 значений. Порядок, очевидно, может быть как положительным, так и отрицательным. Разумно эти 128 значений разделить поровну между положительными и отрицательными значениями порядка: от —64 до 63. [8]

Для компьютера любой текст - это линейная последовательность символов. Причем это не только обычные символы, но и пробелы между словами, а также другие специальные символы: переход на следующую строчку, переход на следующую страницу и т.п. Каждому символу из этой последовательности соответствует конкретный двоичный код.

Для перевода информации из машинного представления в человеческий необходимы таблицы кодировки символов - таблицы соответствия между символами определенного языка и кодами символов.

ASCII - американский стандартный код для обмена информацией. Первоначально он был разработан для передачи текстов по телеграфу, причем в то время он был 7-битовым, то есть для кодирования символов английского языка, служебных и управляющих символов использовались только 128 семибитовых комбинаций.

Альтернативная кодировка (CP-1251 на Windows) — основанная на CP437 кодовая страница, где все специфические европейские символы во второй половине заменены на кириллицу, оставляя псевдографические символы нетронутыми. [18]

Юникод (UNICODE), содержащая символы, применяемые в языках всех народов мира, а также различные служебные и вспомогательные символы (знаки препинания, математические и технические символы, стрелки, диакритические знаки и т.д.). В Юникоде используются 16-битовые (2-байтовые) коды, что позволяет представить 65 536 символов. [18]

Существуют два подхода к решению проблемы представления изображения на компьютере: растровый и векторный.

Растровый подход предполагает разбиение изображения на маленькие одноцветные элементы — видеопиксели, которые, сливаясь, дают общую картину. В таком случае видеоинформация представляет собой перечисление в определенном порядке цветов этих элементов.

Векторный подход разбивает всякое изображение на геометрические элементы: отрезки прямой, эллиптические дуги, фрагменты прямоугольников, окружностей, области однородной закраски и пр. При таком подходе видеоинформация — это математическое описание перечисленных элементов в системе координат, связанной с экраном дисплея.

Информация в видеопамяти (видеоинформация) представляет собой совокупность кодов цвета каждого пикселя экрана. [19]

Модель RGB (от слов Red, Green, Blue — красный, зеленый, синий) наиболее точно подходит к принципам вывода изображения на экран монитора – три числа задают яркость свечения зерен красного, зеленого и синего люминофора в заданной точке экрана. Если каждый из цветов кодировать с помощью одного байта (яркость каждого компонента задается числами от 0 до 255), появится возможность передавать по 256 оттенков каждого из основных цветов. А всего в этом случае обеспечивается передача 256 х 256 х 256 = 16 777 216 различных цветов, что достаточно близко к реальной чувствительности человеческого глаза. [11]

Звуковой сигнал – это непрерывная волна с изменяющейся амплитудой и частотой. Чем больше амплитуда сигнала, тем он громче для человека, чем больше частота сигнала, тем выше тон.

Метод FM (Frequency Modulation). В процессе кодирования фонограммы, непрерывная звуковая волна разбивается по времени на отдельные маленькие временные участки (элементарные звуки). Аудиоадаптер с определенным периодом измеряет амплитуду электрического тока и заносит в регистр двоичный код полученной величины. Затем полученный код из регистра переписывается в оперативную память компьютера. [12]

Технические средства транспортировки данных

Средства связи — совокупность устройств, обеспечивающих преобразование первичного сообщения от источника информации в сигналы заданной физической природы, их передачу, прием и представление в форме удобной потребителю.

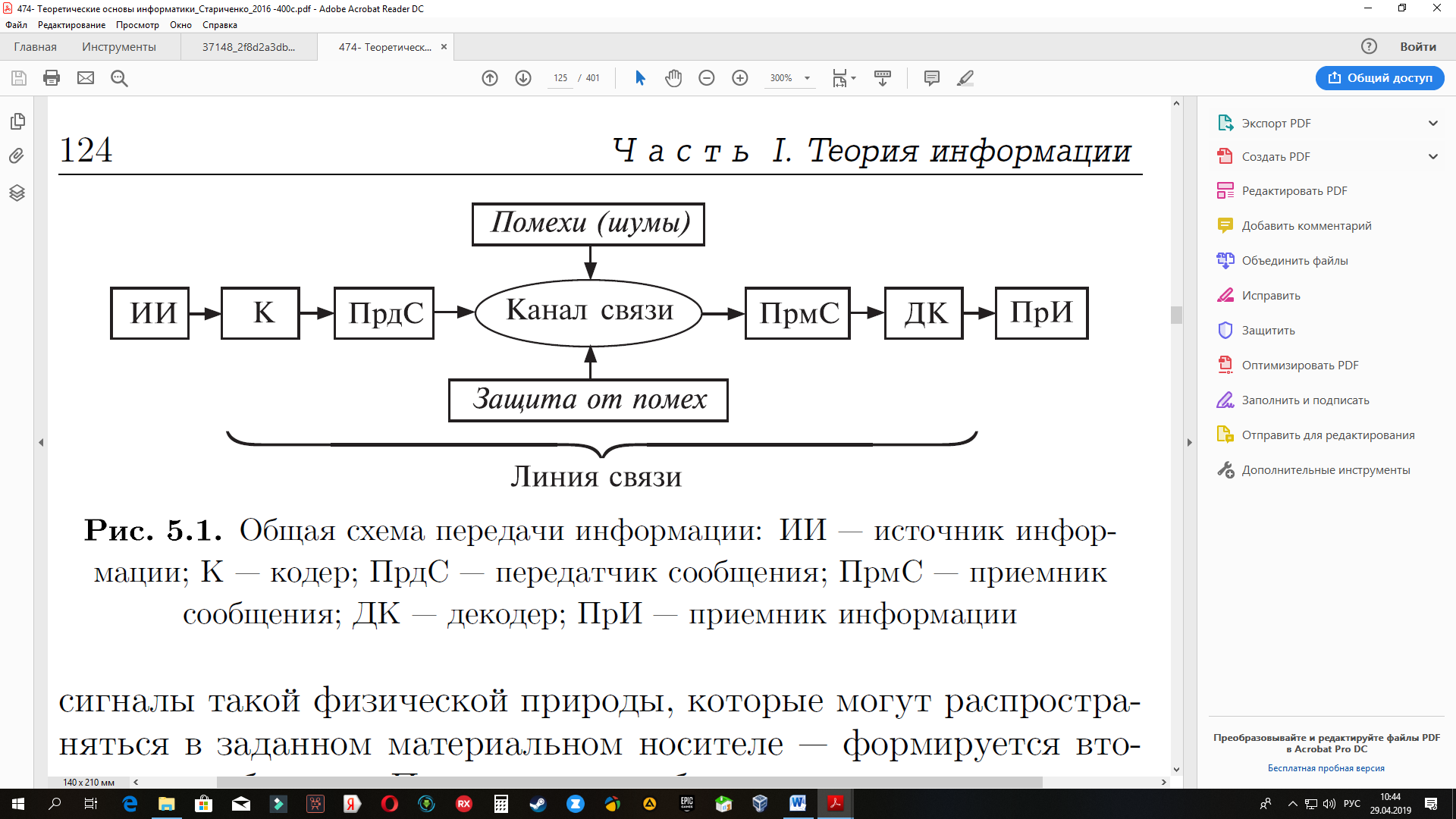

Рисунок 1 – Общая схема передачи данных.

ИИ — источник информации; К — кодер; ПрдС —передатчик сообщения; ПрмС — приемник сообщения; ДК — декодер; ПрИ — приемник информации. [2]

Источник информации — это объект, порождающий информацию и представляющий её в виде сообщения.

Приемник информации — это объект, принимающий сообщение и способный правильно его интерпретировать. [9]

Канал связи — материальная среда, а также физический или иной процесс, посредством которого осуществляется передача сообщения, т. е. распространение сигналов в пространстве с течением времени.

Линия связи — это совокупность средств связи и канала связи, посредством которых осуществляется передача инфорамации от источника к приемнику. [2]

Линии связи могут быть проводными и беспроводными.

Виды беспроводной передачи данных

Радиопередача. В радиоканалах сигналы передаются посредством электромагнитных волн радиодиапазона. Такая среда передачи очень привлекательна тем, что она не требует физического носителя, может обеспечивать соединение с мобильными пользователями, передачу сигнала на достаточно дальние расстояния, при этом сигнал способен проникать сквозь стены и другие препятствия. [3]

Спутниковая навигация. Глобальная система позиционирования(GPS – Global Positioning System) появилась в 50-е благодаря запуску спутника. Когда первый советский спутник вышел на орбиту, американцы обратили внимание: при отдалении он равномерно меняет частоту сигнала. Ученые проанализировали данные и поняли, что спутниковый сигнал позволяет точно определить координаты объектов на земле, а также скорость их передвижения. В основе технологии – простой навигационный принцип маркерных объектов. Маркерный объект – это ориентир, координаты которого точно известны. Для определения координат объекта нужно знать также расстояние от него до маркерного объекта, тогда можно провести на карте линии в сторону маркеров от возможного местоположения: точка пересечения этих линий и будет координатами.

Спутники на околоземной орбите играют в GPS роль маркерных объектов. Они быстро вращаются, но их местоположение постоянно отслеживается, а в каждом навигаторе есть приемник, настроенный на нужную частоту. Спутники посылают сигналы, в которых закодирован большой объем информации, включая точное время. Данные точного времени – одни из самых важных для определения географических координат: ориентируясь на разницу между отдачей и приемом радиосигнала, спутники вычисляют расстояние между собой и навигатором.[22]

Сотовая связь. В момент, когда человек пытается совершить вызов со своего мобильного телефона, или когда начинают звонить ему, телефон посредством радиоволн подключается к одной из базовых станций (наиболее доступной), к одной из ее антенн. Антенны здесь работают как на прием, так и на передачу, и принадлежат они оператору сотовой связи. Антенны базовой станции направлены во всевозможные стороны (сектора), чтобы обеспечить «покрытие сетью» абонентам со всех сторон на расстоянии до 35 километров.

Антенна одного сектора в состоянии обслуживать одновременно до 72 звонков. Каждая антенна соединена кабелем с управляющим блоком базовой станции. А уже блоки нескольких базовых станций (каждая станция обслуживает свою часть территории) присоединяются к контроллеру. Контроллеров, конечно, в населенном пункте или районе, может быть несколько, поэтому контроллеры, в свою очередь, присоединяются кабелями к коммутатору. Задача коммутатора — связать сети операторов мобильной связи друг с другом и с городскими линиями обычной телефонной связи, междугородной связи и международной связи. [17]

Звонок поступает на коммутатор, что расположен на стороне принимающего звонок (вызываемого) абонента. В «приемном» коммутаторе уже есть данные о том, где находится вызываемый абонент, в какой зоне действия сети: какой контроллер, какая базовая станция. И вот, с базовой станции начинается опрос сети, находится адресат, и на его телефон «поступает вызов».

В процессе перемещения человека, разговаривающего по мобильнику, по улице его телефон не должен ни на мгновение потерять сеть, нельзя оборвать разговор. Непрерывность связи получается благодаря способности сети базовых станций очень оперативно переключать абонента с одной антенны на другую в процессе его перемещения от зоны действия одной антенны — в зону действия другой (от соты к соте). [17]

Средства проводной передачи данных.

Медная витая пара. Наиболее дешевым и распространённым средством передачи является витая пара. На практике более 99% кабелей, соединяющих различные устройства передачи данных, представляют собой именно ее. Витая пара состоит из двух изолированных медных проводов, каждый из которых имеет толщину около 1 мм, заключенных в обычную спиральную оболочку. Провода переплетены друг с другом для уменьшения электрических помех, идущих от находящихся рядом проводов. Скорость передачи данных по витой паре варьируется в пределах от 10 Мбит/с до 10 Гбит/с. Скорость зависит от толщены провода, а также от расстояния между источником и приемником.

Коаксиальный кабель. Коаксиальный кабель также состоит из двух медных проводников, только эти проводники расположены не параллельно, а концентрически (или коаксиально). С помощью такой конструкции коаксиальный кабель позволяет достичь высоких скоростей передачи данных. В кабельных сетях доступа передатчик переносит цифровой сигнал в определенную полосу частот, и затем результирующий аналоговый сигнал посылается от передатчика к одному или нескольким приемникам.

Оптоволоконный кабель. Оптоволокно – это тонкий, гибкий кабель, по которому распространяются световые импульсы, представляющие собой биты информации. Один оптоволоконный кабель может передавать данные на очень значительных скоростях: от десятков до сотен гигабит в секунду. Они не подвержены электромагнитным помехам, имеют очень низкий уровень затухания сигнала на расстояниях до 100 км, а так же устойчивы к механическим воздействиям. Однако высокая стоимость оптических устройств делает не выгодным их применение на коротких расстояниях (как в ЛВС). [3]

Компьютеров много, все они разные: оборудование, производители, скорости передачи данных и т.д. Чтобы один компьютер, мог успешно общаться с другим, нужно, чтобы они общались на одном языке, по одним и тем же правилам, иначе они не смогут друг друга понять. Такими правилами в компьютерных сетях являются протоколы передачи данных. [21]

Протоколы для проводной сети.

Стек протоколов TCP/IP (Transmission Control Protocol/Internet Protocol) на сегодня является наиболее распространенным и функциональным. Он работает в локальных сетях любых масштабов. Кроме того, это единственный из протоколов, который позволяет работать глобальной сети Интернет.

Протокол был создан в 70-х годах прошлого века управлением Министерства обороны США. Именно с его подачи началась разработка протокола, целью которого было соединение любых двух компьютеров, как бы далеко они ни находились. [16]

В стек протоколов TCP/IP входит достаточно много протоколов, работающих на различных уровнях, но свое название он получил благодаря двум протоколам – TCP и IP.

TCP (Transmission Control Protocol) – транспортный протокол, предназначенный для управлением передачей данных в сетях, использующих стек протоколов TCP/ IP. IP (Internet Protocol) – протокол сетевого уровня, предназначенный для доставки данных в составной сети с использованием одного из транспортных протоколов, например TCP или UDP. Нижний уровень стека TCP/IP использует стандартные протоколы передачи данных, что делает возможным его применение в сетях с использованием любых сетевых технологий и на компьютерах с любой операционной системой.

Изначально протокол TCP/IP разрабатывался для применения в глобальных сетях, именно поэтому он является максимально гибким.

Недостатком TCP/IP-протокола является сложность администрирования сети. Так, для нормального функционирования сети требуется наличие дополнительных серверов, например DNS, DHCP и т. д., поддержание работы которых и занимает большую часть времени системного администратора. [16]

Для работы в сети интернет так же используется еще несколько протоколов:

- HTTP (Hyper Text Transfer Protocol) – данный протакол позваляет просматривать веб-страницы в Интернете, в окне браузера; [21]

- FTP (File Transfer Protocol) – специальный протокол, который служит для передачи файлов с компьютера на компьютер;

- POP (Post Office Protocol) — протокол, обеспечивающий прием электронных писем;

- SMTP (Simple Mail Transfer Protocol) — протокол, обеспечивающий передачу электронных писем;

- telnet — это протокол удаленного доступа к серверу.[21]

Стандарты и интерфейсы для беспроводной сети.

Wi-Fi - это аббревиатура, которая произошла от английского словосочетания Wireless Fidelity, что означает "беспроводная передача данных" или "беспроводная точность". Это система короткого действия, покрывающая десятки метров и которая использует не лицензированные диапазоны частот для обеспечения доступа к сети. Это протокол и стандарт на оборудование для широкополосной радиосвязи, предназначенной для организации локальных беспроводных сетей. Данная технология предполагает наличие точки доступа/маршрутизатора Wi-Fi (стандарты 802.11a/b/g/n), которая обеспечивает стабильный доступ к сети из некоторой области радиусом до 45 метров в помещении и 90 метров на открытом пространстве (радиус действия зависит от многих условий и в вашем случаем может меняться).

Основные стандарты Wi-Fi:

- IEEE 802.11 - определяет набор протоколов для самых низких скоростей передачи данных и является базовым стандартом WLAN;

- IEEE 802.11a - Протокол не совместим с 802.11b и несет в себе более высокие скорости передачи чем 11b. Использует частотные каналы в спектре 5GHz. Максимальная пропускная способность до 54Мбит/c;

- IEEE 802.11b - стандарт использует более быстрые скорости передачи и вводит больше технологических ограничений. Использует частотные каналы в спектре 2.4GHz. Максимальная пропускная способность до 11Мбит/c;

- IEEE 802.11g - стандарт использует скорости передачи данных эквивалентные 11а. Используются частотные каналы в спектре 2.4GHz. Протокол совместим с 11b. Максимальная пропускная способность до 54Мбит/c;

- IEEE 802.11n - на данный момент это cамый передовой коммерческий Wi-Fi стандарт, который использует частотные каналы в спектрах 2.4GHz и 5GHz. Совместим с 11b/11a/11g. Максимальная пропускная способность до 300 Мбит/c. [20]

Bluetooth – это технология беспроводной связи, созданная в 1998 году группой компаний: Ericsson, IBM, Intel, Nokia, Toshiba.

Основное назначение Bluetooth - обеспечение экономичной (с точки зрения потребляемого тока) и дешевой радиосвязи между различными типами электронных устройств, причем немалое значение придается компактности электронных компонентов, что дает возможность применять Bluetooth в малогабаритных устройствах размером с наручные часы.

Интерфейс Bluetooth позволяет передавать как голос (со скоростью 64 Кбит/сек), так и данные. Для передачи данных могут быть использованы асимметричный (721 Кбит/сек в одном направлении и 57,6 Кбит/сек в другом) и симметричный методы (432,6 Кбит/сек в обоих направлениях). Работающий на частоте 2.4 ГГц приемопередатчик, коим является Bluetooth-чип, позволяет в зависимости от степени мощности устанавливать связь в пределах 10 или 100 метров.

Bluetooth работает по принципу FHSS (Frequency-Hopping Spread Spectrum). Вкратце это можно объяснить так: передатчик разбивает данные на пакеты и передает их по псевдослучайному алгоритму скачкообразной перестройки частоты (1600 раз в секунду), или шаблону (pattern), составленному из 79 подчастот. "Понять" друг друга могут только те устройства, которые настроены на один и тот же шаблон передачи - для посторонних приборов переданная информация будет обычным шумом.

Основным структурным элементом сети Bluetooth является так называемая "пикосеть" (piconet) - совокупность от 2 до 8 устройств, работающих на одном и том же шаблоне. В каждой пикосети одно устройство работает как master, а остальные как slave. Master определяет шаблон, на котором будут работать все slave-устройства его пикосети, и синхронизирует ее работу. [10]

3G и 4G LTE

Все больше растет количество таких устройств, как смартфоны и планшеты под управлением операционных систем IOS и Android. [3]. Такие аппараты применятся для отправки почты, просмотра веб-страниц, общения в Twitter, загрузки музыки и используют туже самую беспроводную инфраструктуру, которая применяется в сотовой телефонии для отправки/получения пакетов через базовую станцию, обслуживаемую оператором мобильной связи. Но, в отличие от технологии Wi-Fi, в данном случае пользователь может находиться на расстоянии нескольких десятков километров от базовой станции (а не десятков метров).

Телекоммуникационные компании вложили огромные инвестиции в беспроводные мобильные сети третьего поколения (3G), которые обеспечивают доступ в Интернет, используя беспроводные технологии доступа с коммутацией пакетов на скоростях, превышающих 1 Мбит/с.[3]

Технология LTE (Long-Term Evolution буквально с англ. — долговременное развитие) своими корнями уходит в 36-технолотию и может потенциально предоставлять скорости, превышающие 10 Мбит/с.

В сетях LTE применяется сочетание частотного и временного мультиплексирования нисходящего канала, называемое также мультиплексированием с ортогональным разделением частот (Orthogonal Frequency Division Multiplexing — OFDM). В данном случае термин ‹ортогональный› подчеркивает то, что сигналы, посылаемые в разные частотные каналы, практически не накладываются один на другой, даже если разрыв между частотами каналов очень невелик.[3]

В сети LTE каждому мобильному узлу предоставляется один или несколько временных промежутков длиной 0,5мс в одной или нескольких частотах канала. Предоставление мобильному узлу значительно большего количества временных промежутков (на одной или нескольких частотах) позволяет достичь значительно больших скоростей передачи данных. Выделение и повторное выделение временных промежутков для мобильных узлов может производиться. внимание. Один раз в миллисекунду! Кроме того, для изменения скорости передачи данных могут использоваться различные схемы модуляции.

Еще одной инновацией в сетях радиодоступа LTE является использование сложных антенн многоканального ввода и многоканального вывода (MIMO). Максимальная скорость передачи данных пользовательского устройства в сетях LTE по нисходящему каналу составляет 100 Мбит/с и Мбит/с - по восходящему при полезном использовании 20 МГц беспроводного спектра. [3]

2 Обработка и хранение данных

2.1 Формализация данных

Формализация — это сведение некоторого содержания (содержания текста, смысла научной теории, воспринимаемых сигналов и пр.) к выбранной форме.

Возможность формализации опирается на фундаментальное положение, которое называют основным тезисом формализации: существует принципиальная возможность разделения объекта и его обозначения.

Суть объекта не меняется от того, как мы его назовем. Это значит, что мы можем назвать его так, чтобы это имя наилучшим образом соответствовало (с нашей точки зрения) данному объекту. Отрицание основного тезиса формализации означает, что имя объекта выражает его суть. В этом случае каждому объекту должно быть поставлено в соответствие только одно имя.

Из основного тезиса формализации следует сама идея моделирования.

Для обозначения объекта вводится некоторый набор знаков.

Знак — это элемент конечного множества отличных друг от друга элементов.

Основные черты знака:

- способность выступать в качестве заместителя объекта;

- неотождественность знака и объекта — знак никогда не может полностью заменить обозначаемое;

- многозначность соответствия «знак — объект».

Компьютерное моделирование

Язык — это знаковая система, используемая для целей коммуникации и познания. Языки можно разделить на естественные и искусственные.

Естественные (обычные, разговорные) языки складываются стихийно и в течение долгого времени. Искусственные языки создаются людьми для специальных целей или для определенных групп людей (язык математики, морской язык, языки программирования и т. д.). Характерной их особенностью является однозначная определенность их словаря, правил образования выражений и конструкций (строго формализованы). В естественных языках они частично формализованы. Каждый язык характеризуется: набором используемых знаков;

- правилом образования из этих знаков языковых конструкций;

- набором синтаксических, семантических и прагматических правил использования языковых конструкций. [23]

Алфавит — это упорядоченный набор знаков, используемых в языке.

В информатике нас прежде всего интересуют модели, которые можно создавать и исследовать с помощью компьютера. С помощью компьютера можно создавать и исследовать множество объектов: тексты, графики, таблицы, диаграммы и пр. Компьютерные технологии накладывают все больший отпечаток на процесс моделирования, поэтому компьютерное моделирование можно рассматривать как особый вид информационного моделирования.

В последние годы благодаря развитию графического интерфейса и графических пакетов широкое развитие получило компьютерное, структурно-функциональное моделирование. Суть имитационного компьютерного моделирования заключена в получении количественных и качественных результатов функционирования моделируемой системы по имеющейся модели. Качественные выводы, получаемые по результатам анализа модели, позволяют обнаружить неизвестные ранее свойства сложной системы: ее структуру, динамику развития, устойчивость, целостность и пр. Количественные выводы в основном носят характер прогноза некоторых будущих или объяснение прошлых значений параметров, характеризующих систему.

Предметом компьютерного моделирования могут быть: экономическая деятельность фирмы или банка, промышленное предприятие, информационно-вычислительная сеть, технологический процесс, процесс инфляции и т. д.

Цели компьютерного моделирования могут быть различными, но чаще всего это получение данных, которые могут быть использованы для подготовки и принятия решений экономического, социального, организационного или технического характера. Положено начало использованию компьютера даже при концептуальном моделировании, где он используется, например, при построении систем искусственного интеллекта. Таким образом, мы видим, что понятие «компьютерное моделирование» значительно шире традиционного понятия «моделирование на ЭВМ» и нуждается в уточнении, учитывающем сегодняшние реалии. [23]

Начнем с термина «компьютерная модель». В настоящее время под компьютерной моделью чаще всего понимают:

- условный образ объекта или некоторой системы объектов (или процессов), описанный с помощью взаимосвязанных компьютерных таблиц, блок-схем, диаграмм, графиков, рисунков, анимационных фрагментов, гипертекстов и т. д. и отображающий структуру и взаимосвязи между элементами объекта. Компьютерные модели такого вида мы будем называть структурно-функциональными;

- отдельную программу, совокупность программ, программный комплекс, позволяющий с помощью последовательности вычислений и графического отображения их результатов воспроизводить (имитировать) процессы функционирования объекта, системы объектов при условии воздействия на объект различных (как правило, случайных) факторов. Такие модели мы будем далее называть имитационными моделями.

Компьютерное моделирование — метод решения задачи анализа или синтеза сложной системы на основе использования ее компьютерной модели.

Суть компьютерного моделирования заключена в получении количественных и качественных результатов по имеющейся модели. Качественные выводы, получаемые по результатам анализа, позволяют обнаружить неизвестные ранее свойства сложной системы: ее структуру, динамику развития, устойчивость, целостность и др. Количественные выводы в основном носят характер прогноза некоторых будущих или объяснения прошлых значений переменных, характеризующих систему. [23]

2.2 Работа с данными

Две основные операции по работе с данными это фильтрация и сортировка.

Фильтрация - отсеивание «лишних» данных, в которых нет необходимости для принятия решений; при этом должен уменьшаться уровень «шума», а достоверность и адекватность данных должны возрастать; [15]

Фильтрация осуществляется с помощью задания условий выборки данных. В итоге выбираются только те данные, которые соответствуют заданным условиям. Условия выражаются как в конкретных значениях равенства, так и виде диапазона данных или условий «больше»/«меньше».

Сортировка - упорядочение данных по заданному признаку с целью удобства использования; повышает доступность информации; [15]

Сортировка бывает внешней (файлы) и внутренней (массивы).

Существует несколько алгоритмов внутренней сортировки данных:

- сортировка обменная (пузырьком) (англ. Bubble sort ) — сложность алгоритма: O(n2); для каждой пары индексов производится обмен, если элементы расположены не по порядку;

- сортировка перемешиванием (Шейкерная, Cocktail sort, bidirectional bubble sort) — сложность алгоритма: O(n2);

- сортировка вставками (Insertion sort) — Сложность алгоритма: O(n2); определяем где текущий элемент должен находиться в упорядоченном списке и вставляем его туда;

- гномья сортировка — имеет общее с сортировкой пузырьком и сортировкой вставками. Сложность алгоритма — O(n2);

- блочная сортировка (Корзинная сортировка, Bucket sort) — сложность алгоритма: O(n); требуется O(k) дополнительной памяти и знание о природе сортируемых данных, выходящее за рамки функций "переставить" и "сравнить";

- сортировка подсчётом (Counting sort) — сложность алгоритма: O(n+k); требуется O(n+k) дополнительной памяти (рассмотрено 3 варианта);

- сортировка слиянием (Merge sort) — сложность алгоритма: O(n log n); требуется O(n) дополнительной памяти; выстраиваем первую и вторую половину списка отдельно, а затем — сливаем упорядоченные списки;

- сортировка с помощью двоичного дерева (англ. Tree sort) — сложность алгоритма: O(n log n); требуется O(n) дополнительной памяти; [4]

- сортировка выбором (Selection sort) — Сложность алгоритма: O(n2); поиск наименьшего или наибольшего элемента и помещения его в начало или конец упорядоченного списка;

- сортировка Шелла (Shell sort) — сложность алгоритма: O(n log2 n); попытка улучшить сортировку вставками;

- сортировка расчёской (Comb sort) — сложность алгоритма: O(nlog n);

- пирамидальная сортировка (Сортировка кучи, Heapsort) — Сложность алгоритма: O(n log n); превращаем список в кучу, берём наибольший элемент и добавляем его в конец списка;

- плавная сортировка (Smoothsort) — сложность алгоритма: O(n log n);

- быстрая сортировка (Quicksort) — сложность алгоритма: O(n log n) — среднее время, O(n2) — худший случай;

- поразрядная сортировка (Цифровая сортировка) — сложность алгоритма: O(n·k); требуется O(k) дополнительной памяти.

- Сортировка перестановкой — O(n·n!) — худшее время. Для каждой пары осуществляется проверка верного порядка и генерируются всевозможные перестановки исходного массива. [4]

В случае если сортируемые данные не помещаются в оперативной памяти, а расположены на внешнем запоминающем устройстве, то методы их обработки называют «внешними методами», например, «внешний поиск», «внешняя сортировка». Исторически получилось так, что до повсеместного использования файлов прямого доступа сортируемые таблицы большого размера размещали на магнитных лентах, которые допускали только последовательный доступ. При последовательном доступе для перехода от любого текущего элемента, например х, к элементу y, расположенному перед х, приходится просматривать всю исходную таблицу с начала. Это - строгое ограничение по сравнению с возможностями, которые дает массив (массив – оперативная структура с прямым доступом), и поэтому здесь приходится применять другие методы сортировки.

Основной метод - это сортировка слиянием. Слияние означает объединение двух (или более) упорядоченных последовательностей в одну упорядоченную последовательность при помощи циклического выбора элементов, доступных в данный момент.

Несмотря на то, что сортировка слиянием может быть применена для обработки оперативных структур с прямым доступом, все же методы такой сортировки разрабатывались специально для магнитных лент. Поэтому последовательная сортировка обычно называется внешней сортировкой. [7]

2.3 Преобразование данных

Преобразование данных – перевод данных из одной формы в другую или из одной структуры в другую.

Физическое преобразование данных связано с изменением типа носителя, например книги можно хранить в обычной бумажной форме, но можно использовать для этого и электронную форму и микрофотопленку. Необходимость в многократном преобразовании данных возникает также при их транспортировке, особенно если она осуществляется средствами, не предназначенными для транспортировки данного вида данных. В качестве примера можно упомянуть, что для транспортировки цифровых потоков данных по каналам телефонных сетей (которые изначально были ориентированы только на передачу аналоговых сигналов в узком диапазоне частот) необходимо преобразование цифровых данных в некое подобие звуковых сигналов, чем и занимаются специальные устройства – телефонные модемы. [15]

Программное преобразование данных связано с изменением формы представления данных.

Самое распространённое преобразование - это перевод из одной системы счисления в другую. К примеру: число 21 в десятичной системе счисления это 10101 в двоичной системе счисления, 25 в восьмеричной системе счисления и 15 в шестнадцатеричной.

При работе программ часто возникает необходимость преобразовывать данные из одного формата к другому (из символьного в числовой и наоборот). К примеру, если программе необходимо найти в тексте число и произвести с ним вычисление, то возникнет необходимость преобразования данных, так как в символьном и числовом виде это число будет закодировано по разному. Так число 34 в символьном виде кодируется как: 0011001100110100 (тройка и четверка, стоящие рядом) в соответствии с таблицей кодировки ASCII, в числовом виде – 00100010. Как можно заметить изменились не только вид данных, но их размер. Для хранения данного числа достаточно 1 байта, а вот для хранения его как символа нужно уже 2 байта.

Порой возникает необходимость преобразования не отдельного символа или числа, а последовательности символов. Такое происходит при архивации или шифровании данных. Последовательность одних символов меняется последовательностью других символов меньшего размера или уменьшающую степень открытости, понятности информации (архивация или шифрование). Так же такое преобразование можно увидеть при переводе текста с одного языка на другой. Для этих целей используется электронный словарь. При необходимости программа ищет заданное слово (последовательность символов) на заданном языке и выводит соответствующее слово (последовательность символов) на требуемом языке. В зависимости от ситуации исходное слово заменяется (если происходит перевод веб-страниц) или конечное слово выводится в отдельное поле (если используется электронный переводчик).

Иногда преобразование касается не внутреннего формата данных, а их внешнего отображения. Ярким примером такого является построение графика по заданной формуле или связанным данным. В этом случаю можно сказать, что числовые данные преображаются в графические, которые выражаются в виде графиков, гистограмм, диаграмм, чертежей, схем и т.д.

Так же существуют более сложные системы преобразований, в которых участвуют как технические средства, так и программные, к примеру: преобразование речи (звуковых сигналов) в текст, преобразование данных с датчиков в диаграмму (в медицине и науке) или в графическую модель (в кинематографе и разработке видеоигр) и т.д.

2.4 Архивация данных

Архивация данных – организация хранения данных в удобной и легкодоступной форме; служит для снижения экономических затрат по хранению данных и повышает общую надежность информационного процесса в целом; [15]

Архив (или архивный файл) – это набор из одного или нескольких файлов, помещенных в сжатом виде в единый файл, из которого их можно при необходимости извлечь (т.е. разархивировать) в первоначальном виде. Архив содержит оглавление, позволяющее узнать, какие файлы содержаться в архиве. В оглавлении архива для каждого содержащегося в нем файла находится след. информация:

- имя файла;

- дата и время его создания;

- исходный объем файла (т.е. до архивации);

- коэффициент сжатия (в %);

- объем файла в заархивированном виде (т.е. после сжатия).

Степень сжатия файлов характеризуется коэффициентом, определяющим отношение объема сжатого файла к объему исходного файла, выраженное в процентах.

Степень сжатия зависит от используемой программы, метода сжатия и типа исходного файла. Наиболее хорошо сжимаются файлы графических образов, текстовые файлы и файлы данных, для которых степень сжатия может достигать 50-70%, меньше сжимаются файлы исполняемых программ и загрузочных модулей – 20-30%. Почти не сжимаются архивные файлы. Программы для архивации отличаются используемыми методами сжатия, что соответственно влияет на их степень сжатия. [6]

Существует несколько алгоритмов сжатия.

Алгоритм RLE – один из простейших методов сжатия данных, кодирование с переменной длиной он заключается в поиске последовательностей из одинаковых единиц информации. Каждой такой последовательности сопоставляется сам набор, и число содержащихся в нем одинаковых наборов бит (счетчик). Например, AAA BB 1111 DD EE FF GGGGG – 20 байт на входе. После кодировки: A3 B2 14 D2 E2 F2 G5 – 14 байт на выходе. Коэффициент сжатия составляет 70%. [5]

Достоинства алгоритма RLE в том, что он быстрый и простой в реализации.

Недостаток: имеет низкую степень сжатия. Используется при кодировании графических растровых изображений

Алгоритм KWE – в его основу положено кодирование лексических единиц (слов) группами байтов фиксированной длины.

Результат кодирования сводится в таблицу, которая прикладывается к результирующему коду и представляет собой словарь.

Эффективность метода зависит от длины документа, т.к прикладываемый словарь значительно увеличивает длину коротких документов. Эффективен для англоязычных текстовых документов и баз данных.

Алгоритм Хаффмана – Дэвид Хаффман в 1952 г, символы, которые встречаются чаще кодировались меньшим количеством битов, чем те, которые встречаются реже. Кодирование по Хаффману строится и хранится в виде двоичного дерева, в листьях которого находятся символы, а на дугах написаны цифры 0 или 1. Кодом символа является путь от корня дерева к этому символу. Достоинства – достаточно высокая скорость и хорошее качество сжатия. Эффективен для данных любого типа большого объема.

Недостатки: Сложность построения дерева

Для восстановления первоначального файла надо иметь декодирующее дерево, так как деревья будут различны для разных файлов. Следовательно, мы должны сохранять дерево вместе с файлом. Это превращается в итоге в увеличение размеров выходного файла. [5]

2.5 Облачное хранилище

Принцип работы любого «облачного» хранилища примерно следующий – на персональный компьютер или ноутбук ставится программа-клиент «облачного» хранилища, прописывается путь к папкам расположенным на жестком диске, которые планируется поместить в это «облако». Программа-клиент копирует информацию из указанных папок в хранилище, и в дальнейшем отслеживает какие-либо изменения в этих папках и автоматически вносит коррективы в «облачное» хранилище данных.

Если вы решили изменить файл, хранящийся в «облаке», программа внесет правки в копии файлов на вашем компьютере. Такой подход позволяет иметь актуальный набор файлов на любом из ваших устройств (смартфоне, компьютере, планшете и т.д.). Единственное условие, которое требуется для бесперебойной работы хранилища с файлами компьютера – полная синхронизация.

При включении ПК вы также должны дождаться, пока пройдет синхронизация данных. Скорость осуществления данного процесса во многом зависит от скорости соединения с интернетом. Если выключить устройство преждевременно, возможна ошибка синхронизации данных облачного хранилища.

«Облачный» сервис – своего рода огромная онлайн-флешка, на которой хранятся и обрабатываются данные и к которой вы имеете доступ везде, где бы вы не находились, причем с любого устройства.

Преимущества, которые дает бесплатное облачное хранилище данных:

- сохранность данных в случае выхода из строя вашего ПК, ноутбука, планшета и т.д.;

- возможность отправлять ссылки на файл, имеющий объем более 20 МБ, через социальные сети или по электронной почте;

- общий доступ к папкам и файлам, возможность совместной работы с ними в режиме онлайн. [14]

3 Защита данных

3.1 Общие понятия о защищенности данных

Защита информации представляет собой принятие правовых, организационных и технических мер, направленных на:

- обеспечение защиты информации от неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения, а также от иных неправомерных действий в отношении такой информации;

- соблюдение конфиденциальности информации ограниченного доступа;

- реализацию права на доступ к информации. [1]

Защита информации достаточно широкая область, и больше касается понятия информации, поэтому здесь будут рассмотрены ситуации, касающиеся именно данных.

Криптографические методы защиты информации.

Криптография представляет собой совокупность методов преобразования данных, направленных на то, чтобы сделать эти данные бесполезными для злоумышленника. Такие преобразования позволяют решить два главных вопроса, касающихся безопасности информации:

- защиту конфиденциальности;

- защиту целостности.

Проблемы защиты конфиденциальности и целостности информации тесно связаны между собой, поэтому методы решения одной из них часто применимы для решения другой. [13]

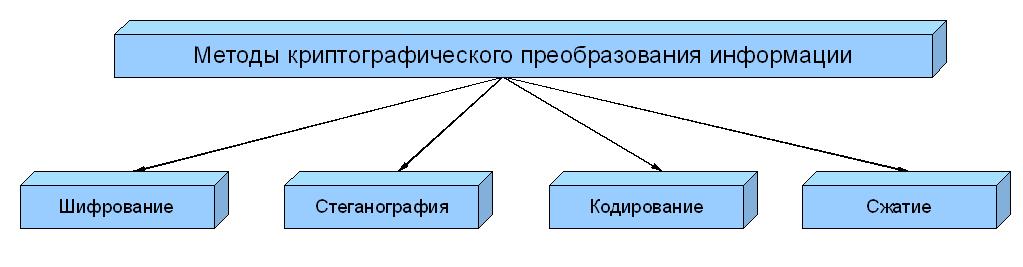

Известны различные подходы к классификации методов криптографического преобразования информации. По виду воздействия на исходную информацию методы криптографического преобразования информации могут быть разделены на четыре группы:

Рисунок 2 - Классификация методов криптографического преобразования информации.

Процесс шифрования заключается в проведении обратимых математических, логических, комбинаторных и других преобразований исходной информации, в результате которых зашифрованная информация представляет собой хаотический набор букв, цифр, других символов и двоичных кодов.

Для шифрования информации используются алгоритм преобразования и ключ. Как правило, алгоритм для определенного метода шифрования является неизменным. Исходными данными для алгоритма шифрования служит информация, подлежащая зашифрованию, и ключ шифрования. Ключ содержит управляющую информацию, которая определяет выбор преобразования на определенных шагах алгоритма и величины операндов, используемых при реализации алгоритма шифрования. Операнд – это константа, переменная, функция, выражение и другой объект языка программирования, над которым производятся операции. [13]

В отличие от других методов криптографического преобразования информации, методы стеганографии позволяют скрыть не только смысл хранящейся или передаваемой информации, но и сам факт хранения или передачи закрытой информации. В основе всех методов стеганографии лежит маскирование закрытой информации среди открытых файлов, т.е. скрываются секретные данные, при этом создаются реалистичные данные, которые невозможно отличить от настоящих. Обработка мультимедийных файлов в информационных системах открыла практически неограниченные возможности перед стеганографией.

Графическая и звуковая информация представляются в числовом виде. Так, в графических объектах наименьший элемент изображения может кодироваться одним байтом. В младшие разряды определенных байтов изображения в соответствии с алгоритмом криптографического преобразования помещаются биты скрытого файла. Если правильно подобрать алгоритм преобразования и изображение, на фоне которого помещается скрытый файл, то человеческому глазу практически невозможно отличить полученное изображение от исходного. С помощью средств стеганографии могут маскироваться текст, изображение, речь, цифровая подпись, зашифрованное сообщение. [13]

Скрытый файл также может быть зашифрован. Если кто-то случайно обнаружит скрытый файл, то зашифрованная информация будет воспринята как сбой в работе системы. Комплексное использование стеганографии и шифрования многократно повышает сложность решения задачи обнаружения и раскрытия конфиденциальной информации.

Содержанием процесса кодирование информации является замена исходного смысла сообщения (слов, предложений) кодами. В качестве кодов могут использоваться сочетания букв, цифр, знаков. При кодировании и обратном преобразовании используются специальные таблицы или словари. В информационных сетях кодирование исходного сообщения (или сигнала) программно-аппаратными средствами применяется для повышения достоверности передаваемой информации.

Часто кодирование и шифрование ошибочно принимают за одно и тоже, забыв о том, что для восстановления закодированного сообщения, достаточно знать правило замены, в то время как для расшифровки сообщения помимо знания правил шифрования, требуется ключ к шифру. [13]

Сжатие информации может быть отнесено к методам криптографического преобразования информации с определенными оговорками. Целью сжатия является сокращение объема информации. В то же время сжатая информация не может быть прочитана или использована без обратного преобразования. Учитывая доступность средств сжатия и обратного преобразования, эти методы нельзя рассматривать как надежные средства криптографического преобразования информации. Даже если держать в секрете алгоритмы, то они могут быть сравнительно легко раскрыты статистическими методами обработки. Поэтому сжатые файлы конфиденциальной информации подвергаются последующему шифрованию. Для сокращения времени передачи данных целесообразно совмещать процесс сжатия и шифрования информации.

Основным видом криптографического преобразования информации в компьютерных сетях является шифрование. Под шифрованием понимается процесс преобразования открытой информации в зашифрованную информацию (шифртекст) или процесс обратного преобразования зашифрованной информации в открытую. Процесс преобразования открытой информации в закрытую получил название зашифрование, а процесс преобразования закрытой информации в открытую – расшифрование. [13]

За многовековую историю использования шифрования информации человечеством изобретено множество методов шифрования или шифров. Методом шифрования (шифром) называется совокупность обратимых преобразований открытой информации в закрытую информацию в соответствии с алгоритмом шифрования. Большинство методов шифрования не выдержали проверку временем, а некоторые используются и до сих пор. Появление компьютеров и компьютерных сетей инициировало процесс разработки новых шифров, учитывающих возможности использования компьютерной техники как для зашифрования/расшифрования информации, так и для атак на шифр. Атака на шифр (криптоанализ, криптоатака) – это процесс расшифрования закрытой информации без знания ключа и, возможно, при отсутствии сведений об алгоритме шифрования. [13]

Современные методы шифрования должны отвечать следующим требованиям:

- стойкость шифра противостоять криптоанализу (криптостойкость) должна быть такой, чтобы вскрытие его могло быть осуществлено только путем решения задачи полного перебора ключей;

- криптостойкость обеспечивается не секретностью алгоритма шифрования, а секретностью ключа;

- шифртекст не должен существенно превосходить по объему исходную информацию;

- ошибки, возникающие при шифровании, не должны приводить к искажениям и потерям информации;

- время шифрования не должно быть большим;

- стоимость шифрования должна быть согласована со стоимостью закрываемой информации.

Криптостойкость шифра является его основным показателем эффективности. Она измеряется временем или стоимостью средств, необходимых криптоаналитику для получения исходной информации по шифртексту, при условии, что ему неизвестен ключ. [13]

ЗАКЛЮЧЕНИЕ

В процессе выполнения работы было рассмотрено: как представляются данные в электронном формате, какими средствами осуществляется передача данных на расстоянии, что такое протокол передачи данных и какими они бывают, основные виды обработки данных, способы хранения и защиты данных.

На основе всего выше рассмотренного можно сделать следующие выводы:

- информация в компьютере (или любом электронном устройстве) состоит из данных, представленных в виде целых или вещественных чисел, символов и растров (пикселей);

- передача данных может происходить по проводам или передаваться по радиоканалам;

- существуют правила, по которым осуществляется передача данных – протоколы;

- данные введенные в компьютер подвергаются формализации – приведению к определенной форме, при выводе данных может происходить их сортировка и фильтрация;

- для удобства хранения данных используется архивация – сжатие файла, что позволяет экономить место;

- облачное хранилище является удобным средством хранения информации, так как к нему можно подключиться с любого устройства, имеющим выход в интернет;

- информация – основа современного общества и она должна быть защищена, поэтому существует множество способов защиты данных.

СПИСОК ЛИТЕРАТУРЫ

- Федеральный закон от 27.07.2006 N 149-ФЗ "Об информации, информационных технологиях и о защите информации"// СПС КонсультантПлюс

- Стариченко Б.Е. Теоретические основы информатики / Б.Е. Стариченко. – М.: Горячая линия – Телеком, 2016. – 400 с.

- Куроуз, Джеймс. Компьютерные сети нисходящий подход / Джеймс Куроуз, Кит Росс – 6-е изд.; пер. с англ. под ред. М. Райтман – М.: Издательство «Э», 2016. – 912с

- Алгоритм сортировки [Электронный ресурс] // Дискретная математика. URL: https://www.sites.google.com/site/diskretnaamatematika1/algoritm-sortirovki. (Дата обращения: 22.05.19)

- Алгоритмы обратимого сжатия [Электронный ресурс] // Хелпикс.Орг. 08.08.2015. URL: https://helpiks.org/4-57516.html. (Дата обращения: 14.05.19)

- Архивация данных [Электронный ресурс] // StudFiles Файловый архив студентов. 31.05.2015. URL: https://studfiles.net/preview/4307381/page:20/. (Дата обращения: 14.05.19)

- Внешняя сортировка [Электронный ресурс] // Студопедия. 01.07.2014. URL: https://studopedia.su/8_17580_vneshnyaya-sortirovka.html. (Дата обращения: 22.05.19)

- Вещественные числа. Вещественные числа в памяти компьютера [Электронный ресурс] // IT Технологии. 10.01.2018. URL: http://more-it.ru/veshhestvennye-chisla-veshhestvennye-chisla-v-pamyati-kompyutera/. (Дата обращения: 24.04.19)

- Информация и данные [Электронный ресурс] // ЯКласс. URL: https://www.yaklass.ru/p/informatika/10-klass/informatciia-i-informatcionnye-protcessy-11955/poniatie-informatcii-informatcionnye-protcessy-12686/re-8654b131-ed1f-4610-8387-bb572dea2cf9. (Дата обращения: 21.04.19)

- Камшилин А. Bluetooth: технология и ее применение [Электронный ресурс] / А. Камшилин // IXBT.com. 11.04.2001. URL: https://www.ixbt.com/mobile/review/bluetooth-2.shtml. (Дата обращения: 23.05.19)

- Кодирование графической информации [Электронный ресурс] // StudFiles Файловый архив студентов. 11.03.2016. URL: https://studfiles.net/preview/5828127/page:4/. (Дата обращения: 24.04.19)

- Кодирование звуковых данных [Электронный ресурс] // StudFiles Файловый архив студентов. 2014. URL: https://studfiles.net/preview/953355/page:12/. (Дата обращения: 24.04.19)

- Криптографические методы защиты информации [Электронный ресурс] // Национальный Открытый Университет «Интуит». URL: https://www.intuit.ru/studies/courses/16655/1300/lecture/25505?page=2. (Дата обращения: 23.05.19)

- Облачное хранилище данных – виртуальная флешка для любого устройства [Электронный ресурс] // Интернет-технологии.ру. 08.04.2016. URL: https://www.internet-technologies.ru/articles/oblachnoe-hranilische-dannyh-fleshka-dlya-lyubyh-ustroystv.html. (Дата обращения: 14.05.19)

- Основные операции с данными [Электронный ресурс] // Центр превосходства «Автоматизированные системы управления и промышленная безопасность». 26.08.2014. URL: http://automationlab.ru/index.php/2014-08-25-13-20-03/461-35----. (Дата обращения: 22.05.19)

- Основные протоколы передачи данных [Электронный ресурс] // С компьютером на ты. URL: http://kompikav.ru/index.php/2011-11-15-09-09-34/188-2011-11-11-18-35-13.html. (Дата обращения: 23.05.19)

- Повный А. Как устроена и работает мобильная сотовая связь [Электронный ресурс] / А. Повный // Electric Info. URL: http://electrik.info/device/1304-kak-ustroena-i-rabotaet-mobilnaya-sotovaya-svyaz.html. (Дата обращения: 29.04.19)

- Представление в компьютере текстовой информации [Электронный ресурс] // StudFiles Файловый архив студентов. 11.03.2016. URL: https://studfiles.net/preview/5828127/page:3/. (Дата обращения: 24.04.19)

- Представление данных [Электронный ресурс] // StudFiles Файловый архив студентов. 09.06.2015. URL: https://studfiles.net/preview/4586874/page:5/. (Дата обращения: 24.04.19)

- Стрельцов Д. Устройство и принцип Wi-Fi сети [Электронный ресурс] / Д. Стрельцов // Hobbyitscom. 21.11.2012. URL: https://hobbyits.com/ustrojstvo-i-princip-raboty-wi-fi-seti/. (Дата обращения: 29.04.19)

- Ченгаев Д. Что такое протокол передачи данных [Электронный ресурс] /Д. Ченгаев // Вебгири. 2012-2018. URL: https://webgyry.info/chto-takoe-protokol-peredachi-dannix. (Дата обращения: 23.05.19)

- Что такое GPS [Электронный ресурс] //МСС ГЛОНАСС. URL: https://mssglonass.ru/articles/chto-takoe-gps-dzhipies/. (Дата обращения: 29.04.19)

- Формализация [Электронный ресурс] // StudFiles Файловый архив студентов. 20.02.2016. URL: https://studfiles.net/preview/5388796/page:12/. (Дата обращения: 06.05.19)

- Разработка регламента выполнения процесса «Управление документооборотом» (Модернизация бизнес-процессов)

- анализ проблемы взаимодействия морали и права как социокультурных нормативных систем в современном российском обществе

- Менеджмент человеческих ресурсов (ООО «Теком»)

- Профессиональный стресс в управленческой деятельности на фирме

- Международный валютный фонд: цели, функции, особенности (Международный валютный фонд:его история,сущность и структура)

- Прямые налоги и их место в налоговой системе РФ (Прямые реальные налоги)

- Финансы акционерных обществ: сущность и характеристика

- Функция правосознания

- Роль семьи в процессе обучения младших школьников (Теоретические основы исследования роли семьи на процесс обучения младших школьников)

- Роль семьи в процессе обучения младших школьников в РФ

- Роль воспитателя в процессе адаптации детей к дошкольному учреждению (Создание условий в дошкольном учреждении для успешной адаптации детей)

- Понятие и признаки государства ( Теории происхождения государства)